Nova Versão:

Como localizar: Pressione “Ctrl + F” no navegador e preencha o que quer dizer, é a questão de achar que a pergunta/resposta. Se a questão não está aqui, Encontre-a no banco de perguntas.Nota: Se você tem a nova pergunta sobre este teste, por favor, comente a pergunta e a lista de escolha múltipla na forma abaixo deste artigo. Vamos atualizar as respostas para você no menor tempo. Obrigada! Nós realmente valorizamos a sua contribuição para o site.

1. Quais são as duas vantagens de roteamento estático sobre roteamento dinâmico? (Escolha dois.)

- roteamento estático é mais seguro porque não faz publicidade sobre a rede.

- escalas de roteamento estáticas bem com redes em expansão.

- roteamento estático requer muito pouco conhecimento da rede para a implementação correta.

- roteamento estático usa menos recursos de roteador do que roteamento dinâmico.

- roteamento estático é relativamente fácil de configurar para grandes redes.

roteamento estático requer uma compreensão completa de toda a rede para uma implementação adequada. Ele pode ser propenso a erros e não escala bem para grandes redes. Roteamento estático usa menos recursos de roteador, porque não é necessária computação para atualizar rotas. Roteamento estático também pode ser mais seguro, porque ele não anunciar através da rede.

2. Consulte a exposição. Que Solução de roteamento permitirá tanto o PC a quanto o PC B acessar a Internet com a quantidade mínima de CPU de roteador e utilização da largura de banda da rede?

- Configure a static route from R1 to Edge and a dynamic route from Edge to R1.

- Configure uma rota padrão estática de R1 para Edge, uma rota padrão de Edge para a Internet, e uma rota estática de Edge para R1.

- Configure uma rota dinâmica de R1 para a extremidade e uma rota estática de Edge para R1.

- Configure um protocolo de roteamento dinâmico entre R1 e Edge e anuncie todas as rotas.

duas rotas têm de ser criadas: uma rota predefinida em R1 para atingir a borda e uma rota estática na borda para atingir a R1 para o tráfego de retorno. Esta é a melhor solução uma vez que PC a e PC B pertencem a stub networks. Além disso, o encaminhamento estático consome menos largura de banda do que o encaminhamento dinâmico.

3. Qual é a sintaxe correta de uma rota estática flutuante?

rotas estáticas flutuantes são usadas como rotas de backup, muitas vezes para rotas aprendidas a partir de protocolos de roteamento dinâmico. Para ser uma rota estática flutuante, a rota configurada deve ter uma distância administrativa superior à rota principal. Por exemplo, se a rota primária é aprendida através da OSPF, então uma rota estática flutuante que serve de backup para a rota OSPF deve ter uma distância administrativa superior a 110. A distância administrativa numa rota estática flutuante é colocada no final da rota estática: ip rota 209.165.200.228 255.255.255.248 10.0.0.1 120.

4. O que é uma característica de uma rota estática que corresponde a todos os pacotes?

- faz backup de uma rota já descoberta por um protocolo de roteamento dinâmico.

- Ele usa um único endereço de rede para enviar várias rotas estáticas para um endereço de destino.

- identifica o endereço IP gateway para o qual o roteador envia todos os pacotes IP para o qual não tem uma rota aprendida ou estática.

- é configurado com uma distância administrativa maior do que o protocolo de roteamento dinâmico original.

uma rota estática padrão é uma rota que corresponde a todos os pacotes. Ele identifica o endereço IP gateway para o qual o roteador envia todos os pacotes IP para o qual ele não tem uma rota aprendida ou estática. Uma rota estática padrão é simplesmente uma rota estática com 0.0.0.0 / 0 como o endereço IPv4 de destino. A configuração de uma rota estática predefinida cria uma ‘gateway’ de último recurso.

5. Que tipo de rota permite a um roteador encaminhar pacotes, mesmo que a sua tabela de roteamento não contenha nenhuma rota específica para a rede de destino?

- rota dinâmica

- rota por omissão

- rota de destino

- rota genérica

6. Por que uma rota estática flutuante seria configurada com uma distância administrativa superior à distância administrativa de um protocolo de roteamento dinâmico que está rodando no mesmo roteador?

- para ser usado como uma rota de backup

- para balancear a carga do tráfego

- para atuar como um gateway de último recurso

- ser a prioridade de rota na tabela de roteamento

Por padrão, protocolos de roteamento dinâmicos têm uma maior distância administrativa de rotas estáticas. A configuração de uma rota estática com uma distância administrativa superior à do protocolo de roteamento dinâmico resultará na utilização da rota dinâmica em vez da rota estática. No entanto, se a rota aprendida dinamicamente falhar, em seguida, a rota estática será usado como um backup.

7. Uma empresa tem várias redes com o seguinte endereço IP requisitos:

IP phones – 50PCs – 70IP cameras – 10wireless access points – 10network printers – 10network scanners – 2

o bloco de endereços seria o mínimo para acomodar todos esses dispositivos se cada tipo de dispositivo foi em sua própria rede?

- 172.16. 0/25

- 172. 16. 0.0/24

172.16.0.0/23172.16.0.0/22

a rede para os PC exigiria uma máscara de sub-rede de / 25 para acomodar 70 dispositivos. Essa rede pode usar os endereços IP 0 a 127. Os telefones requerem uma máscara de sub-rede de / 26 para 50 dispositivos (endereços 128-191). Três / 28 redes são necessárias para acomodar câmeras, APs e impressoras. A rede de scanner de rede pode usar a / 30. Um bloco de endereços com uma máscara de /24 irá acomodar este site como a quantidade mínima necessária.

8. O que acontece com uma entrada de rota estática em uma tabela de roteamento quando a interface de saída associada a essa rota vai para o estado de baixo?

- a rota estática é removida da tabela de roteamento.

- o router pesquisa vizinhos para uma rota de substituição.

- a rota estática permanece na tabela porque foi definida como estática.

- o roteador redireciona automaticamente a rota estática para usar outra interface.

quando a interface associada a uma rota estática desce, o router irá remover a rota porque já não é válida.

9. O administrador de rede configura o roteador com o comando ip route 172.16.1.0 255.255.255.0 172.16.2.2. Como esta rota vai aparecer na mesa de roteamento?10. Gráfico mostra saída de show ip route da seguinte forma:

Os dois comandos necessários são Um(config)# ip route 10.0.0.0 255.0.0.0 172.16.40.2 e Um(config)# ip route 10.0.0.0 255.0.0.0 192.168.1.2.

11. Que tipo de rota estática configurada num router usa apenas a interface de saída?

- recursiva rota estática

- diretamente ligado rota estática

- totalmente especificado rota estática

- rota estática padrão

Quando apenas a saída é utilizada a interface, a rota está directamente ligada a rota estática. Quando o endereço IP next-hop é usado, a rota é uma rota estática recursiva. Quando ambos são utilizados, é uma rota estática totalmente especificada.

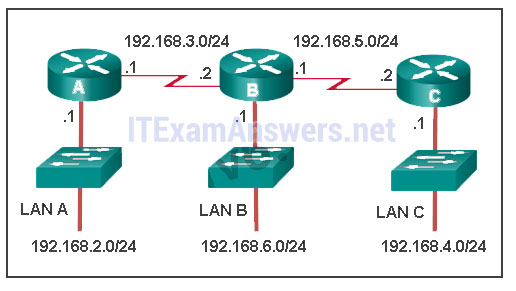

12. Consulte o gráfico. Que comando seria usado no router a para configurar uma rota estática para direcionar o tráfego da LAN a que se destina à LAN C?

a rede de destino na LAN C é 192.168.4.0 e o endereço do próximo hop a partir da perspectiva do router a é 192.168.3.2.

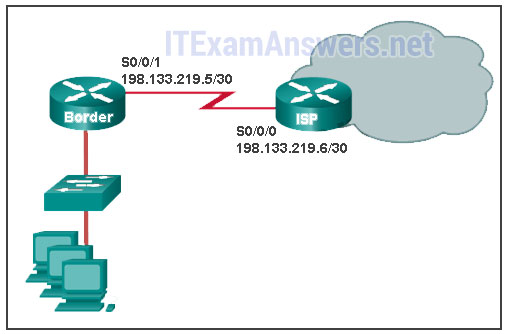

13. Consulte a exposição. O administrador de rede precisa de configurar uma rota predefinida no router de contorno. Qual o comando que o administrador usaria para configurar uma rota predefinida que exigiria a menor quantidade de processamento do router ao reencaminhar os pacotes?

14. Que duas peças de informação são necessárias em uma rota estática totalmente especificada para eliminar pesquisas recursivas? (Escolha dois.)

- o ID de interface de saída interface

- o ID de interface de next-hop vizinho

- o endereço IP do próximo salto vizinho

- a distância administrativa para a rede de destino

- o endereço IP da interface de saída

Totalmente especificado rota estática pode ser usado para evitar recursiva tabela de roteamento de pesquisas pelo roteador. Uma rota estática totalmente especificada contém tanto o endereço IP do router next-hop e o ID da interface de saída.

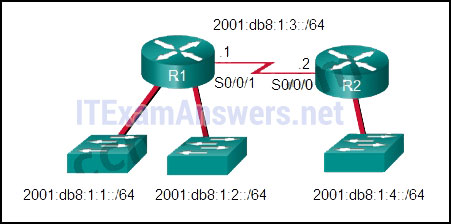

15. Consulte a exposição. Que comando seria usado para configurar uma rota estática no R1 para que o tráfego de ambas as carrinhas possa chegar à rede remota de 2001:db8:1:4:/64?

para configurar uma rota estática IPv6, use o comando de rota ipv6 seguido pela rede de destino. Em seguida, adicione o endereço IP do roteador adjacente ou a interface R1 irá usar para transmitir um pacote para a rede 2001:db8:1:4:/64.

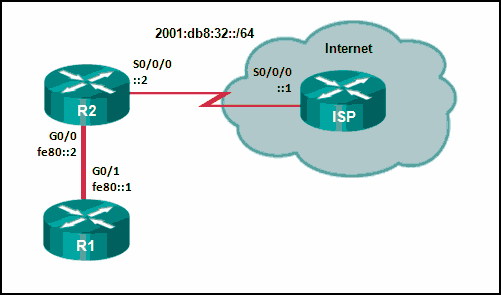

16. Consulte a exposição. Que Comando de rota estática por omissão permitiria ao R1 atingir potencialmente todas as redes desconhecidas na Internet?

to route packets to unknown IPv6 networks a router will need an IPv6 default route. A rota estática ipv6:: / 0 G0 / 1 fe80:: 2 corresponderá a todas as redes e enviará pacotes para fora da interface de saída especificada G0/1 em direção a R2.

17. Considere o seguinte comando:

ip route 192.168.10.0 255.255.255.0 10.10.10.2 5

qual rota teria que descer para que esta rota estática aparecesse na tabela de roteamento?

a distância administrativa de 5 adicionado ao fim da rota estática cria uma situação estática flutuante para uma rota estática que desce. As rotas estáticas têm uma distância administrativa por defeito de 1. Esta rota com uma distância administrativa de 5 não será colocada na tabela de roteamento, a menos que a rota estática anteriormente introduzida para o 192.168.10.0/24 desça ou nunca tenha sido introduzida. A distância administrativa de 5, adicionada ao final da configuração de rota estática, cria uma rota estática flutuante que será colocada na tabela de roteamento quando a rota primária para a mesma rede de destino descer. Por padrão, uma rota estática para a rede 192.168.10.0/24 tem uma distância administrativa de 1. Portanto, a rota flutuante com uma distância administrativa de 5 não será colocada na tabela de roteamento a menos que a rota estática anteriormente introduzida para o 192.168.10.0/24 desça ou nunca foi introduzida. Porque o flutuante percurso tem uma distância administrativa de 5, a rota preferida para um OSPF-aprendeu rota (com a distância administrativa de 110) ou um EIGRP-aprendeu rota (com a distância administrativa de 110) para a mesma rede de destino.

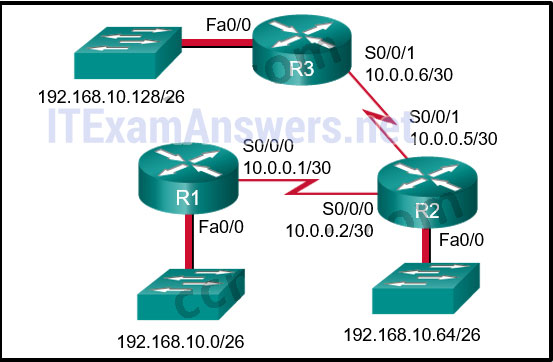

18. Consulte a exposição. A tabela de roteamento para R2 é a seguinte:

O que o roteador R2 fará com um pacote destinado a 192.168.10.129?

- descartar o pacote

- enviar o pacote de interface Serial0/0/0

- enviar o pacote de interface Serial0/0/1

- enviar o pacote de interface FastEthernet0/0

Quando uma rota estática é configurado com o endereço de salto seguinte (como no caso do 192.168.10.128 de rede), a saída do comando show ip route listas de rota como “meio” de um determinado endereço IP. O router tem que procurar o endereço IP para determinar qual interface enviar o pacote para fora. O endereço IP de 10.0.0.6 é parte da rede 10.0.0.4, o roteador envia o pacote para fora interface Serial0 / 0 / 1.

19. Um administrador de rede entrou em uma rota estática para uma LAN Ethernet que está conectada a um roteador adjacente. No entanto, a rota não é mostrada na tabela de roteamento. Qual o comando que o administrador usaria para verificar se a interface de saída está activa?

- show ip interface brief

- show ip protocols

- show ip route

- tracert

O administrador de rede deve utilizar o show ip interface brief comando para verificar se a saída de interface ou interface conectada para o seguinte endereço de salto é para cima e para cima. O comando show ip route já foi emitido pelo administrador. O comando Mostrar protocolos ip é usado quando um protocolo de roteamento é ativado. O comando tracert é usado a partir de um Windows PC.

- Delete the default gateway route route on the router.

- Ping qualquer endereço válido na rede 192. 168. 10. 0 / 24.

- desliga manualmente a interface do router usada como rota primária.

- Ping de rede 192.168.10.0 para o 10.10.10.2 endereço

Um flutuante estática, é uma rota de backup que só aparece na tabela de roteamento quando a interface utilizada com a rota principal é baixo. Para testar uma rota estática flutuante, a rota deve estar na tabela de roteamento. Portanto, desligar a interface usada como uma rota primária permitiria que a rota estática flutuante aparecesse na tabela de roteamento.

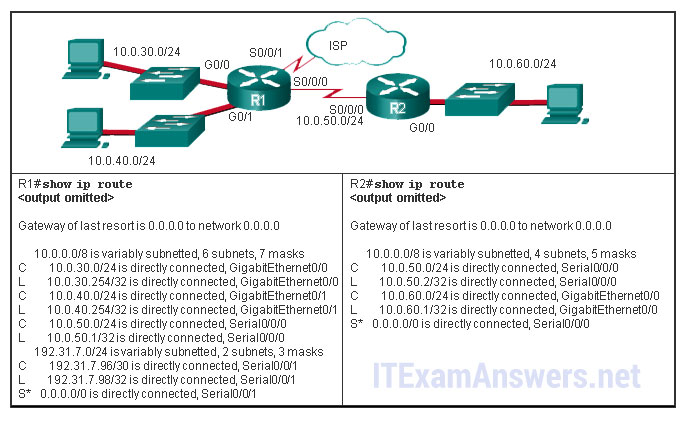

ver a exposição. A pequena empresa exibida usa roteamento estático. Os usuários da LAN R2 relataram um problema com a conectividade. Qual é o problema?

- R2 necessita de uma rota estática para as carrinhas R1.

- R1 e R2 devem usar um protocolo de roteamento dinâmico.

- R1 necessita de uma rota padrão para R2.

- R1 necessita de uma rota estática para a LAN R2.o R2 precisa de uma rota estática para a Internet.

R1 tem uma rota padrão para a Internet. O R2 tem uma rota padrão para o R1. R1 está faltando uma rota estática para a rede 10.0.60.0. Qualquer tráfego que tenha atingido o R1 e se destine a 10.0.60.0 / 24 será encaminhado para o ISP.

22. Quais os três comandos de resolução de problemas do IOS que podem ajudar a isolar problemas com uma rota estática? (Escolha três.)

- mostrar versão

- ping

- tracert

- show ip route

- show ip interface brief

- mostrar arp

O ping, show ip route e show ip interface brief comandos de fornecer informações para ajudar a solucionar problemas de rotas estáticas. O Show version não fornece nenhuma informação de roteamento. O comando tracert é usado na linha de comandos do Windows e não é um comando IOS. O comando Mostrar arp mostra o endereço IP aprendido para mapeamentos de endereços MAC contidos na tabela de resolução de endereços (Arp).

- 0

- 1

- 32

- 100

O comando da rota ipv6 2001:db8:acad:1::/32 gigabitethernet0/0 2001:db8:acad:6::1 100 irá configurar uma rota estática flutuante em um roteador. O 100 no final do comando Especifica a distância administrativa de 100 a aplicar ao itinerário.

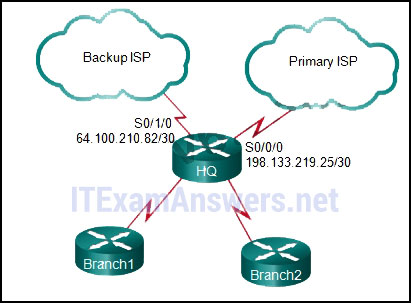

24. Consulte a exposição. O engenheiro de rede para a empresa que é mostrado quer usar a conexão ISP primária para toda conectividade externa. A conexão ISP de backup é usada apenas se a conexão ISP primária falhar. Que Conjunto de comandos atingiria este objectivo?

uma rota estática que não tem distância administrativa adicionada como parte do comando tem uma distância administrativa padrão de 1. O link de backup deve ter um número superior a 1. A resposta correta tem uma distância administrativa de 10. A outra rota quad zero carregaria pacotes de balanço em ambos os links e ambos os links apareceriam na tabela de roteamento. As respostas restantes são simplesmente rotas estáticas (tanto uma rota padrão ou uma rota padrão estático flutuante).

25. Abra a actividade PT. Executar as tarefas nas instruções de atividade e, em seguida, responder à pergunta.por que os pings do PC0 ao Server0 não são bem sucedidos?

- a rota estática para a rede 192.168.1.0 está mal configurada no Router1.

- a rota estática para a rede 192.168.1.0 está mal configurada no Router2.

- a rota estática para a rede 192.168.2.0 está mal configurada no Router1.

- a rota estática para a rede 192.168.2.0 está mal configurada no Router2.

as rotas estáticas devem especificar uma interface local ou um endereço IP de Next-hop.

26. Abra a actividade PT. Executar as tarefas nas instruções de atividade e, em seguida, responder à pergunta. Que rota estática IPv6 pode ser configurada no roteador R1 para fazer uma rede totalmente convergida?

versão mais antiga

27. Qual interface é a localização padrão que conteria o endereço IP usado para gerenciar um switch Ethernet de 24 portas?

- VLAN 1

- Fa0/0

- Fa0/1

- interface conectada ao gateway predefinido

- VLAN 99

28. Qual a declaração que descreve a velocidade da porta LED no interruptor do catalisador 2960 da Cisco?

- Se o LED for Verde, a porta está a funcionar a 100 Mb / s.

- Se o LED estiver desligado, o porto não está a funcionar.

- Se o LED está piscando verde, a porta está operando a 10 Mb/s.

- Se o LED é âmbar, a porta está operando a 1000 Mb/s.

29. Qual é a função do carregador de inicialização switch?

- para acelerar o processo de inicialização

- fornecer segurança para o estado vulnerável quando o interruptor de arranque

- para controlar o quanto de memória RAM está disponível para a opção durante o processo de arranque

- fornecer um ambiente para operar em quando o interruptor de operação do sistema não pode ser encontrada

30. Em que situação um técnico usaria o comando show interfaces switch?

- para determinar se o acesso remoto estiver ativado

- quando pacotes estão sendo descartados a partir de um determinado diretamente conectado ao host

- quando um dispositivo final pode chegar a dispositivos locais, mas não de dispositivos remotos

- para determinar o endereço MAC de um diretamente conectado ao dispositivo de rede em uma interface específica

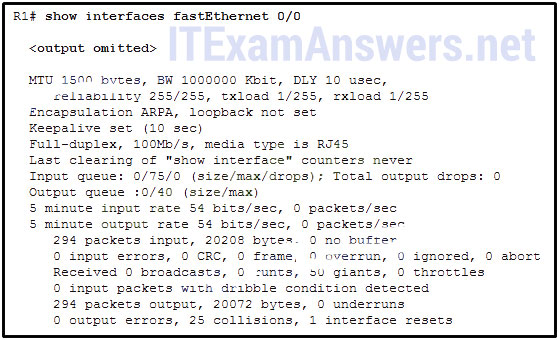

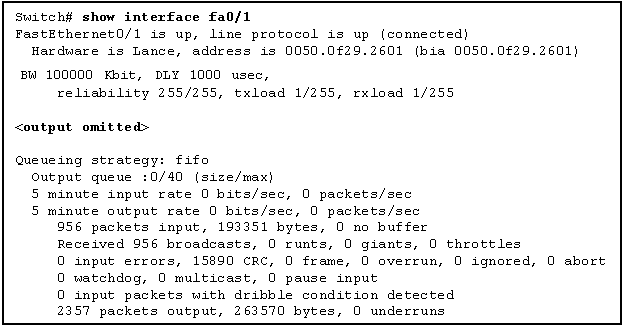

31. Consulte a exposição. Um técnico de rede está solucionando problemas de conectividade em uma rede Ethernet com o comando Mostrar interfaces fastEthernet 0/0. Que conclusão se pode tirar com base na produção parcial da exposição?

- Todas as máquinas desta rede comunicam em modo full-duplex.algumas estações de trabalho podem usar um tipo de cabeamento incorreto para se conectar à rede.

- Existem colisões na rede que causam a ocorrência de quadros com menos de 64 bytes de comprimento.um NIC defeituoso pode causar a transmissão de quadros maiores do que o comprimento máximo permitido.

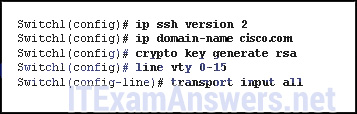

32. Consulte a exposição. O administrador de rede quer configurar Switch1 para permitir conexões SSH e proibir conexões Telnet. Como deve o administrador de rede alterar a configuração apresentada para satisfazer o requisito?

- Use SSH version 1.Reconfigure a chave RSA.

- configurar o SSH numa linha diferente.

- modifique o comando de entrada de transporte.

33. Qual é a diferença entre usar Telnet ou SSH para se conectar a um dispositivo de rede para fins de gestão?

- Telnet usa UDP como o protocolo de transporte, enquanto SSH usa TCP.

- Telnet não fornece autenticação enquanto SSH fornece autenticação.

- Telnet suporta uma interface gráfica, enquanto o SSH suporta apenas um CLI da máquina.

- Telnet envia um nome de utilizador e uma senha em texto simples, enquanto que o SSH encripta o utilizador e a senha.

34. Em que tipo de ataque um nó malicioso solicita todos os endereços IP disponíveis no conjunto de endereços de um servidor DHCP, a fim de impedir hosts legítimos de obter acesso à rede?

- transbordamento da tabela de CAM

- inundação do endereço MAC

- inanição do DHCP

spoofing do DHCP

35. Que método atenuaria um ataque de inundação com o endereço MAC?

- aumentando o tamanho da tabela de Cames

- configurar a segurança do Porto

- usando ACLs para filtrar o tráfego de difusão no comutador

- aumentando a velocidade dos comutadores

36. Quais os dois recursos em um interruptor catalisador Cisco pode ser usado para mitigar a fome DHCP e ataques de spoofing DHCP? (Escolha dois.)

- port security

- extended ACL

- DHCP snooping

- DHCP server failover

- strong password on DHCP servers

37. Quais são as duas funções básicas desempenhadas pelas ferramentas de segurança da rede? (Escolha dois.)

- revelando o tipo de informações que um atacante é capaz de reunir a partir de monitoração de tráfego de rede

- educar os funcionários sobre os ataques de engenharia social

- simulação de ataques contra a rede de produção para determinar eventuais vulnerabilidades existentes

- a escrita de uma política de segurança de documentos para a proteção de redes

- controlar o acesso físico aos dispositivos do usuário

38. Um administrador quer usar uma ferramenta de auditoria de segurança de rede em um interruptor para verificar quais portas não são protegidas contra um ataque de inundação MAC. Para que a auditoria seja bem sucedida, que fator importante deve o administrador considerar?

- se o CAM tabela está vazia antes de a auditoria é iniciado

- se todas as portas do switch estão operacionais na mesma velocidade

- se o número de válido endereços MAC e falsificado endereços MAC é o mesmo

- o envelhecimento período da tabela de endereços MAC

39. Que acção irá trazer uma porta de comutação com deficiência de erro de volta a um estado operacional?

- remover e reconfigurar a segurança do porto na interface.

- emite o comando de acesso ao modo de switchport na interface.limpa a tabela de endereços MAC no botão.

- emite o desligamento e, em seguida, sem comandos de interface de desligamento.

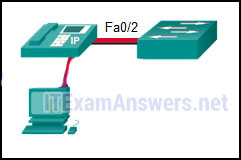

40. Consulte a exposição. O porto Fa0 / 2 já foi configurado adequadamente. O Telefone IP e o PC funcionam como deve ser. Qual a configuração de comutação mais apropriada para o porto Fa0/2 se o administrador de rede tiver os seguintes objetivos?

41. Quais são as duas afirmações verdadeiras sobre a segurança da porta de switch? (Escolha dois.)

- os três modos de violação configuráveis todas as violações de log via SNMP.

- endereços MAC seguros aprendidos dinamicamente são perdidos quando o interruptor reinicializa.

- os três modos de violação configuráveis exigem a intervenção do utilizador para reactivar as portas.

- Depois de introduzir o parâmetro sticky, apenas os endereços MAC posteriormente aprendidos são convertidos para endereços MAC seguros.

- Se menos do que o número máximo de endereços MAC para uma porta são configurados de forma estática, endereços aprendidos dinamicamente são adicionados à CAM até que o número máximo seja atingido.

42. Um administrador de rede configura a funcionalidade de segurança do Porto num interruptor. A Política de segurança especifica que cada porta de acesso deve permitir até dois endereços MAC. Quando o número máximo de endereços MAC é alcançado, um frame com o endereço MAC desconhecido é descartado e uma notificação é enviada para o servidor syslog. Que modo de violação de segurança deve ser configurado para cada porta de acesso?

- restringir

- proteger

- aviso

- encerramento

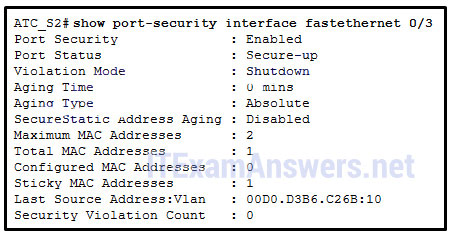

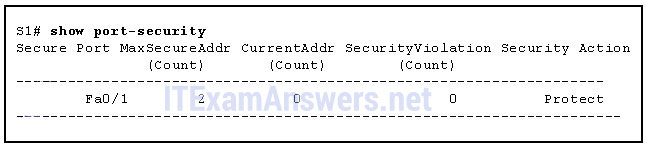

43. Consulte a exposição. O que pode ser determinado sobre a segurança do porto a partir das informações que são mostradas?

- a porta foi fechada.

- a porta tem dois dispositivos ligados.

- o modo de violação do porto é o valor por omissão para qualquer porto que tenha a segurança do Porto activa.

- a porta tem o número máximo de endereços MAC que é suportado por uma porta de comutação da camada 2 que é configurada para a segurança do Porto.

44. Abra a actividade PT. Executar as tarefas nas instruções de atividade e, em seguida, responder à pergunta.preencha o espaço em branco.

Não use abreviaturas.Qual é o comando em falta no S1?endereço IP 192.168.99.2 255.255.255.0

45. Abra a actividade PT. Executar as tarefas nas instruções de atividade e, em seguida, responder à pergunta. Que evento terá lugar se houver uma violação de segurança do porto no switch S1 interface Fa0/1?

- uma notificação é enviada.

- uma mensagem do syslog está registada.os pacotes com endereços de origem desconhecidos serão retirados.

- A interface irá para o estado de erro-desactivado.

46. Qual o impacto da utilização do comando de configuração

mdix auto

tem uma interface Ethernet num interruptor?

- detecta automaticamente as configurações de duplex

- detecta automaticamente a velocidade da interface

- detecta automaticamente o cabo de cobre tipo

- atribui automaticamente o primeiro detectado endereço de MAC de uma interface

47. Que tipo de cabo é que um administrador de rede precisa de ligar um PC a um interruptor para o recuperar depois de o software iOS da Cisco não carregar? um cabo coaxial um cabo de consola um cabo crossover um cabo rectilíneo um cabo rectilíneo Enquanto soluciona um problema de conectividade, um administrador de rede percebe que um estado da porta de switch LED está alternando entre verde e âmbar. O que poderia Este LED indicar?

- a porta não tem ligação.

- a porta está a sofrer erros.

- o porto está administrativamente em baixo.

- um PC está usando o cabo errado para se conectar à porta.

- o porto tem uma ligação activa com a actividade normal de tráfego.

49. Um interruptor de produção é recarregado e termina com um interruptor> prompt. Que dois fatos podem ser determinados? (Escolha dois.)

- POST ocorreu normalmente.o processo de arranque foi interrompido.

- Não há RAM ou flash suficiente neste router.

- uma versão completa do IOS Cisco foi localizada e carregada.

- O interruptor não localizou o iOS da Cisco no flash, por isso não cumpriu com o ROM.

50. Que comando mostra informações sobre a configuração do Auto-MDIX para uma interface específica? mostrar as interfaces mostrar os controladores mostrar os processos mostrar a configuração da execução mostrar a configuração da execução Consulte a exposição. Que problema de mídia pode existir no link ligado ao Fa0/1 com base no comando Mostrar interface?

- o parâmetro de largura de banda na interface pode ser muito alto.pode haver um problema com um NIC defeituoso.pode haver demasiada interferência eléctrica e ruído na ligação.o cabo que liga a máquina ao porto Fa0 / 1 pode ser demasiado longo.

- A interface pode ser configurada como semi-duplex.

52. Que Protocolo ou serviço envia transmissões contendo a versão de software IOS Cisco do dispositivo de envio, e cujos pacotes podem ser capturados por hosts maliciosos na rede?

- CDP

- DHCP

- DNS

- SSH

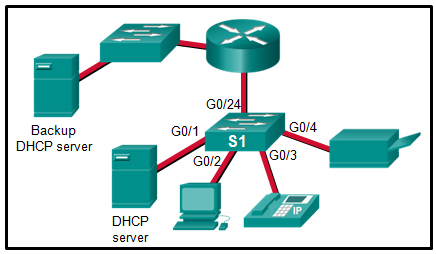

53. Consulte a exposição. Que interface ou interfaces de switch S1 devem ser configuradas com o comando IP dhcp snooping trust se as melhores práticas forem implementadas?

- todos os dispositivos ligados a este interruptor devem estar na sub-rede 192.168.1.0/24 para comunicar.

- o interruptor é capaz de encaminhar quadros para redes remotas.

- o endereço do gateway padrão para esta LAN é 192.168.1.2 / 24.

- usuários na sub-rede 192.168.1.0/24 são capazes de ping o interruptor no endereço IP 192.168.1.2.

55. Preencha o espaço em branco.

Quando a segurança do porto está ativada, um porto de switch usa o modo de violação padrão de desligamento até que configurado especificamente para usar um modo de violação diferente.56. Quais são as três afirmações verdadeiras sobre o uso de Ethernet rápido full-duplex? (Escolha três.)

- o desempenho é melhorado com o fluxo de dados bidirecionais.

- o desempenho é melhorado porque o NIC é capaz de detectar colisões.

- latência é reduzida porque os processos NIC moldam mais rápido.a Ethernet rápida Full-duplex oferece 100% de eficiência em ambas as direções.nós funcionam em full-duplex com fluxo unidirecional de dados.

- o desempenho é melhorado porque a função de detecção de colisão é desativada no dispositivo.

57. Preencha o espaço em branco.a comunicação “Full-duplex” permite que ambas as extremidades de uma conexão transmitam e recebam dados simultaneamente.a comunicação Full-duplex melhora o desempenho de uma LAN comutada, aumentando a largura de banda efetiva, permitindo que ambas as extremidades de uma conexão transmitam e recebam dados simultaneamente.

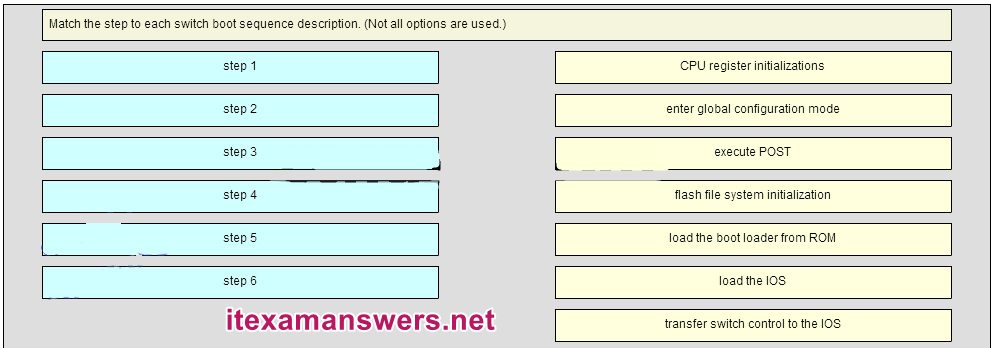

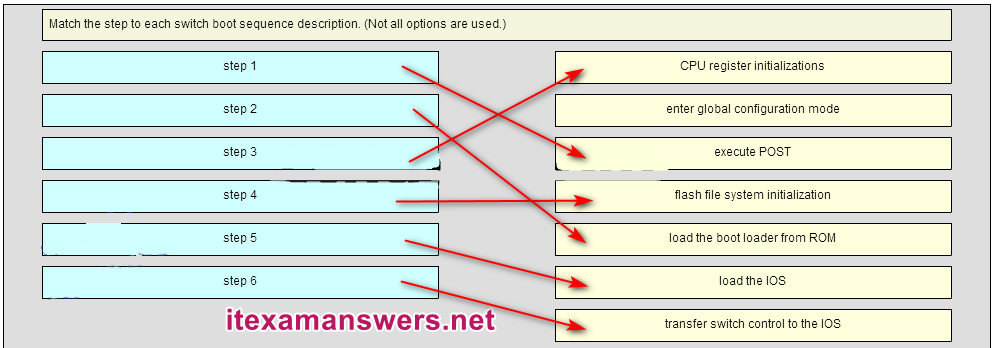

58. Coloque as opções na seguinte ordem:

step 3

– not scored –

step 1

step 4

step 2

step 5

step 6

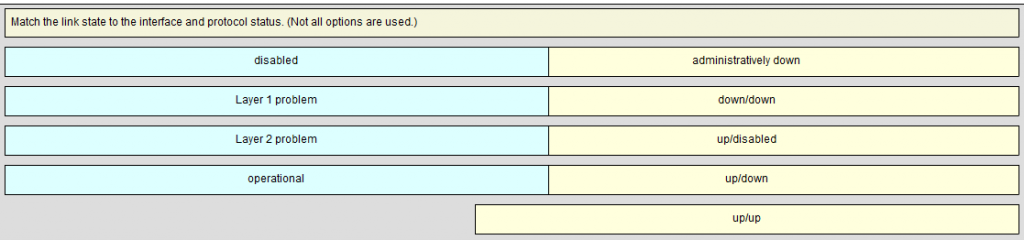

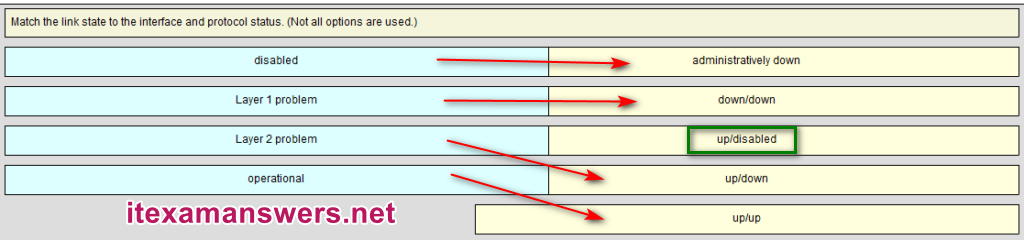

60. Corresponder o estado da ligação ao estado da interface e do protocolo.

Coloque as opções na seguinte ordem:

disable -> admin down

Layer 1 problem -> down/down

– not scored –

Layer 2 problem -> up/down

operational -> up/up

Download PDF File below: