nowa wersja:

Jak znaleźć: naciśnij „Ctrl + F” w przeglądarce i wypełnij dowolne sformułowanie w pytaniu, aby znaleźć to pytanie/odpowiedź. Jeśli pytania nie ma, znajdź je w banku pytań.

UWAGA: Jeśli masz nowe pytanie dotyczące tego testu, skomentuj pytanie i listę wielokrotnego wyboru w poniższym artykule. Będziemy aktualizować odpowiedzi dla Ciebie w jak najkrótszym czasie. Dziękuję! Naprawdę cenimy twój wkład w stronę internetową.

1. Jakie są dwie zalety routingu statycznego w stosunku do routingu dynamicznego? (Wybierz dwa.)

- routing statyczny jest bezpieczniejszy, ponieważ nie reklamuje się w sieci.

- routing statyczny skaluje się dobrze przy rozbudowywaniu sieci.

- routing statyczny wymaga bardzo małej wiedzy o sieci do poprawnej implementacji.

- routing statyczny wykorzystuje mniej zasobów routera niż routing dynamiczny.

- routing statyczny jest stosunkowo łatwy w konfiguracji dla dużych sieci.

routing statyczny wymaga dokładnego zrozumienia całej sieci do prawidłowego wdrożenia. Może być podatny na błędy i nie skaluje się dobrze w przypadku dużych sieci. Routing statyczny zużywa mniej zasobów routera, ponieważ do aktualizacji tras nie jest wymagane przetwarzanie. Routing statyczny może być również bezpieczniejszy, ponieważ nie reklamuje się w sieci.

2. Zapoznaj się z eksponatem. Jakie rozwiązanie routingu pozwoli zarówno PC a, jak i PC B uzyskać dostęp do Internetu przy minimalnej ilości procesora routera i wykorzystaniu przepustowości sieci?

- Skonfiguruj statyczną trasę od R1 do krawędzi i dynamiczną trasę od krawędzi do R1.

- Skonfiguruj statyczną domyślną trasę z R1 do krawędzi, domyślną trasę z krawędzi do Internetu i statyczną trasę z krawędzi do R1.

- Konfiguracja dynamicznej trasy od R1 do krawędzi i statycznej trasy od krawędzi do R1.

- Skonfiguruj dynamiczny protokół routingu między R1 a Edge i reklamuj wszystkie trasy.

należy utworzyć dwie trasy: domyślną trasę w R1, aby dotrzeć do krawędzi i statyczną trasę w Edge, aby dotrzeć do R1 dla ruchu powrotnego. Jest to najlepsze rozwiązanie, gdy PC A i PC B należą do sieci stub. Ponadto routing statyczny zużywa mniej przepustowości niż routing dynamiczny.

3. Jaka jest prawidłowa składnia pływającej trasy statycznej?

pływające trasy statyczne są używane jako trasy zapasowe, często do tras poznanych z dynamicznych protokołów routingu. Aby była pływającą trasą statyczną, skonfigurowana trasa musi mieć większą odległość administracyjną niż trasa podstawowa. Na przykład, jeśli trasa podstawowa jest poznawana przez OSPF, to pływająca trasa statyczna, która służy jako kopia zapasowa trasy OSPF, musi mieć odległość administracyjną większą niż 110. OdlegĹ ’ oĹ „Ä ‡ administracyjna na pĹ’ ywajÄ … cej trasie statycznej znajduje siÄ ™ na koĹ ” cu trasy statycznej: ip route 209.165.200.228 255.255.255.248 10.0.0.1 120.

4. Co jest charakterystyczne dla statycznej trasy, która pasuje do wszystkich pakietów?

- tworzy kopię zapasową trasy już odkrytej przez dynamiczny protokół routingu.

- używa jednego adresu sieciowego do wysyłania wielu statycznych tras do jednego adresu docelowego.

- identyfikuje adres IP bramy, na który router wysyła wszystkie pakiety IP, dla których nie ma wyuczonej lub statycznej trasy.

- jest skonfigurowany z większą odległością administracyjną niż oryginalny dynamiczny protokół routingu.

domyślna trasa statyczna jest trasą pasującą do wszystkich pakietów. Identyfikuje adres IP bramy, na który router wysyła wszystkie pakiety IP, dla których nie ma wyuczonej lub statycznej trasy. Domyślna trasa statyczna jest po prostu trasą statyczną z 0.0.0.0/0 jako docelowym adresem IPv4. Skonfigurowanie domyślnej trasy statycznej tworzy bramę ostateczną.

5. Jaki rodzaj trasy umożliwia routerowi przekazywanie pakietów, mimo że jego tabela routingu nie zawiera konkretnej trasy do sieci docelowej?

- trasa dynamiczna

- trasa domyślna

- trasa docelowa

- trasa ogólna

6. Dlaczego pływająca trasa statyczna miałaby być skonfigurowana z odległością administracyjną większą niż odległość administracyjna dynamicznego protokołu routingu działającego na tym samym routerze?

- do wykorzystania jako trasa zapasowa

- do zrównoważenia obciążenia ruchu

- do działania jako brama ostateczności

- jako trasa priorytetowa w tabeli routingu

domyślnie dynamiczne protokoły routingu mają większą odległość administracyjną niż trasy statyczne. Skonfigurowanie trasy statycznej o większej odległości administracyjnej niż w przypadku protokołu routingu dynamicznego spowoduje użycie trasy dynamicznej zamiast trasy statycznej. Jeśli jednak dynamicznie poznana trasa nie powiedzie się, wtedy trasa statyczna zostanie użyta jako kopia zapasowa.

7. Firma posiada kilka sieci o następujących wymaganiach dotyczących adresu IP:

IP phones – 50PCs – 70IP cameras – 10wireless access points – 10network printers – 10network scanners – 2

który blok adresów byłby minimalnym blokiem dla wszystkich tych urządzeń, gdyby każdy typ urządzenia znajdował się w swojej sieci?

- 172.16.0.0/25

- 172.16.0.0/24

- 172.16.0.0/23

- 172.16.0.0/22

Sieć dla komputerów PC wymagałaby maski podsieci równej / 25, aby pomieścić 70 urządzeń. Ta sieć może używać adresów IP od 0 do 127. Telefony wymagają maski podsieci z /26 dla 50 urządzeń (adresy 128-191). Potrzebne są trzy / 28 sieci, aby pomieścić kamery, punkty dostępowe i drukarki. Sieć skanera sieciowego może korzystać z a / 30. Blok adresów z maską /24 pomieści tę witrynę jako minimalną potrzebną kwotę.

8. Co się dzieje ze statycznym wpisem trasy w tabeli routingu, gdy interfejs wychodzący powiązany z tą trasą przechodzi w stan down?

- trasa statyczna jest usuwana z tabeli trasowania.

- router przepytuje sąsiadów o trasę zastępczą.

- trasa statyczna pozostaje w tabeli, ponieważ została zdefiniowana jako statyczna.

- router automatycznie przekierowuje statyczną trasę, aby użyć innego interfejsu.

gdy interfejs skojarzony z trasą statyczną ulegnie awarii, router usunie trasę, ponieważ nie jest już poprawna.

9. Administrator sieci konfiguruje router za pomocą polecenia route ip 172.16.1.0 255.255.255.0 172.16.2.2. Jak ta trasa pojawi się w tabeli wyznaczania tras?

10. Grafika pokazuje wyjście show ip route w następujący sposób:

dwa wymagane polecenia to(config)# no ip route 10.0.0.0 255.0.0.0 172.16.40.2 oraz(config)# ip route 10.0.0.0 255.0.0.0 192.168.1.2.

11. Jaki typ trasy statycznej skonfigurowanej na routerze używa tylko interfejsu wyjścia?

- rekurencyjna trasa statyczna

- bezpośrednio połączona trasa statyczna

- w pełni określona trasa statyczna

- domyślna trasa statyczna

gdy używany jest tylko interfejs wyjścia, trasa jest bezpośrednio połączona trasą statyczną. Gdy używany jest adres IP next-hop, trasa jest rekurencyjną trasą statyczną. Gdy oba są używane, jest to w pełni określona trasa statyczna.

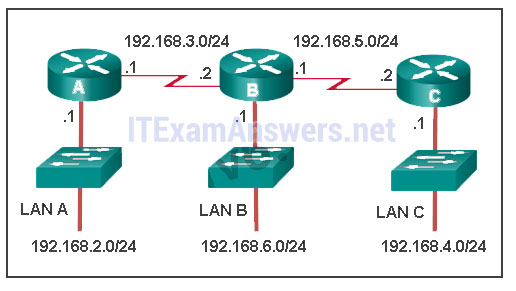

12. Zobacz grafikę. Jakie polecenie zostanie użyte na routerze A do skonfigurowania statycznej trasy do kierowania ruchu z sieci LAN a, który jest przeznaczony dla SIECI LAN C?

docelowa sieć w sieci LAN C to 192.168.4.0, a kolejny adres-hop z perspektywy routera a to 192.168.3.2.

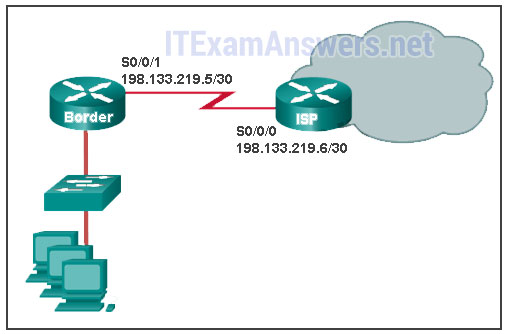

13. Zapoznaj się z eksponatem. Administrator sieci musi skonfigurować domyślną trasę na routerze granicznym. Jakiego polecenia użyłby administrator do skonfigurowania domyślnej trasy, która będzie wymagała najmniejszej ilości przetwarzania routera podczas przekazywania pakietów?

14. Jakie dwie informacje są potrzebne w pełni określonej statycznej trasie, aby wyeliminować rekurencyjne wyszukiwanie? (Wybierz dwa.)

- ID interfejsu exit interface

- ID interfejsu next-hop sąsiada

- adres IP next-hop sąsiada

- odległość administracyjna dla sieci docelowej

- adres IP interfejsu wyjścia

w pełni określona statyczna trasa może być użyta do uniknięcia rekursywnego wyszukiwania tabeli routingu przez router. W pełni określona trasa statyczna zawiera zarówno adres IP routera next-hop, jak i identyfikator interfejsu wyjścia.

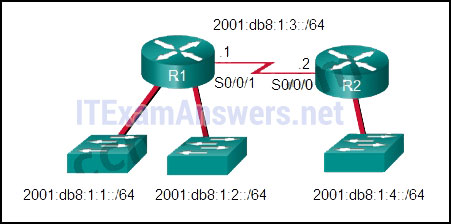

15. Zapoznaj się z eksponatem. Jakie polecenie zostanie użyte do skonfigurowania statycznej trasy na R1, aby ruch z obu sieci LAN mógł dotrzeć do sieci zdalnej 2001:db8:1: 4::/64?

aby skonfigurować statyczną trasę IPv6, użyj polecenia trasa ipv6, po którym następuje sieć docelowa. Następnie dodaj adres IP sąsiedniego routera lub interfejs R1, którego użyje do przesłania pakietu do sieci 2001:db8:1:4::/64.

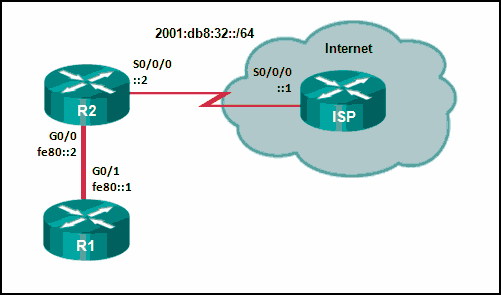

16. Zapoznaj się z eksponatem. Które domyślne polecenie statyczna trasa pozwoli R1 potencjalnie dotrzeć do wszystkich nieznanych sieci w Internecie?

do kierowania pakietów do nieznanych sieci IPv6 router będzie potrzebował domyślnej trasy IPv6. Statyczna trasa ipv6 route::/0 G0 / 1 fe80:: 2 dopasuje wszystkie sieci i wyśle pakiety z podanego interfejsu wyjścia G0/1 w kierunku R2.

17. Rozważ następujące polecenie:

ip route 192.168.10.0 255.255.255.0 10.10.10.2 5

która trasa musiałaby zejść, aby ta statyczna trasa pojawiła się w tabeli routingu?

odległość administracyjna 5 dodana do końca trasy statycznej tworzy zmienną sytuację statyczną dla trasy statycznej, która idzie w dół. Domyślna odległość administracyjna tras statycznych wynosi 1. Ta trasa, która ma odległość administracyjną 5, nie zostanie umieszczona w tabeli routingu, chyba że wcześniej wprowadzona trasa statyczna do 192.168.10.0/24 pójdzie w dół lub nigdy nie została wprowadzona. Odległość administracyjna 5 dodana do końca konfiguracji trasy statycznej tworzy pływającą trasę statyczną, która zostanie umieszczona w tabeli routingu, gdy trasa Podstawowa do tej samej sieci docelowej zostanie wyłączona. Domyślnie statyczna trasa do sieci 192.168.10.0/24 ma odległość administracyjną równą 1. W związku z tym trasa pływająca o odległości administracyjnej 5 nie zostanie umieszczona w tabeli routingu, chyba że wcześniej wprowadzona trasa statyczna do 192.168.10.0/24 nie zostanie wprowadzona lub nigdy nie zostanie wprowadzona. Ponieważ trasa pływająca ma odległość administracyjną 5, preferuje się ją zamiast trasy nauczonej OSPF (o odległości administracyjnej 110) lub trasy nauczonej EIGRP (o odległości administracyjnej 110) do tej samej sieci docelowej.

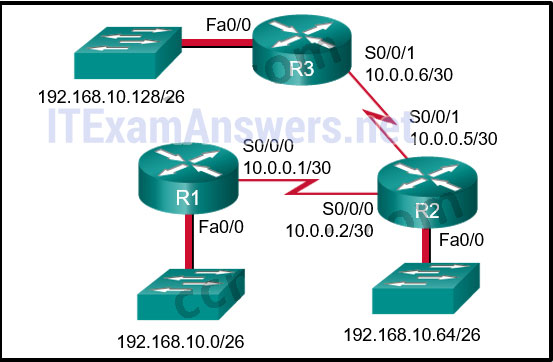

18. Zapoznaj się z eksponatem. Tabela routingu dla R2 jest następująca:

Co Router R2 zrobi z pakietem przeznaczonym dla 192.168.10.129?

- upuść pakiet

- wyślij pakiet z interfejsem Serial0/0/0

- wyślij pakiet z interfejsem Serial0/0/1

- wyślij pakiet z interfejsem FastEthernet0/0

gdy trasa statyczna jest skonfigurowana z następnym adresem hop (jak w przypadku sieci 192.168.10.128), wyjście pokazanego adresu IP polecenie route wyświetla trasę jako „via” określony adres IP. Router musi sprawdzić ten adres IP, aby określić, który interfejs ma wysłać pakiet. Ponieważ adres IP 10.0.0.6 jest częścią sieci 10.0.0.4, router wysyła pakiet z interfejsu Serial0/0 / 1.

19. Administrator sieci wprowadził statyczną trasę do sieci Ethernet LAN podłączonej do sąsiedniego routera. Jednak trasa nie jest pokazana w tabeli wyznaczania tras. Jakiego polecenia użyłby administrator, aby sprawdzić, czy interfejs wyjścia jest włączony?

- show IP interface brief

- show IP protocols

- show ip route

- tracert

administrator sieci powinien użyć polecenia show ip interface brief, aby sprawdzić, czy interfejs wyjścia lub interfejs podłączony do następnego adresu hop jest w górę i w górę. Polecenie Pokaż trasę ip zostało już wydane przez administratora. Polecenie Pokaż protokoły ip jest używane, gdy włączony jest protokół routingu. Polecenie tracert jest używane z komputera z systemem Windows.

- Usuń domyślną trasę bramy na routerze.

- Ping dowolnego poprawnego adresu w sieci 192.168.10.0 / 24.

- ręcznie wyłącza interfejs routera używany jako trasa podstawowa.

- Ping z sieci 192.168.10.0 do adresu 10.10.10.2

zmienna statyczna jest trasą zapasową, która pojawia się w tabeli routingu tylko wtedy, gdy interfejs używany z trasą podstawową jest wyłączony. Aby przetestować pływającą trasę statyczną, trasa musi znajdować się w tabeli routingu. Dlatego wyłączenie interfejsu używanego jako trasa podstawowa umożliwiłoby wyświetlenie pływającej trasy statycznej w tabeli routingu.

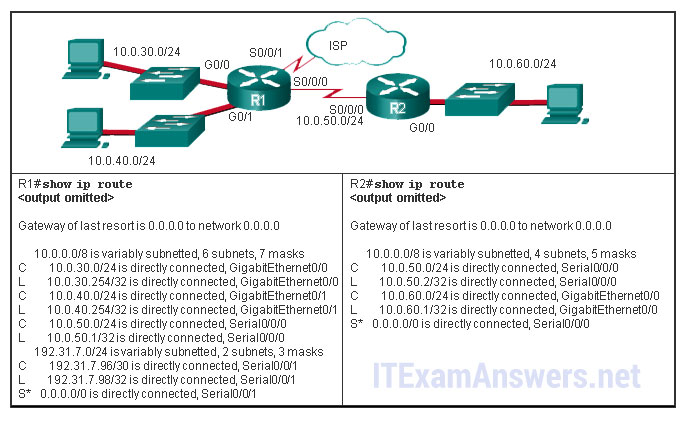

Pokazana mała firma wykorzystuje routing statyczny. Użytkownicy sieci LAN R2 zgłosili problem z łącznością. W czym problem?

- R2 potrzebuje statycznej trasy do Lan R1.

- R1 i R2 muszą używać dynamicznego protokołu routingu.

- R1 potrzebuje domyślnej trasy do R2.

- R1 potrzebuje statycznej trasy do SIECI LAN R2.

- R2 potrzebuje statycznej trasy do Internetu.

R1 ma domyślną trasę do Internetu. R2 ma domyślną trasę do R1. R1 nie ma statycznej trasy dla sieci 10.0.60.0. Każdy ruch, który dotarł do R1 i jest przeznaczony dla 10.0.60.0 / 24 będzie kierowany do dostawcy usług internetowych.

22. Które trzy polecenia rozwiązywania problemów z systemem IOS mogą pomóc w wyizolowaniu problemów ze statyczną trasą? (Wybierz trzy.)

- Pokaż wersję

- ping

- tracert

- show ip route

- show IP interface brief

- show arp

polecenia ping, show ip route I show IP interface brief dostarczają informacji ułatwiających rozwiązywanie problemów ze statycznymi trasami. Wersja Show nie zawiera żadnych informacji o routingu. Polecenie tracert jest używane w wierszu polecenia systemu Windows i nie jest poleceniem systemu IOS. Polecenie show arp wyświetla wyuczone mapowania adresu IP na adres MAC zawarte w tabeli Address Resolution Protocol (ARP).

- 0

- 1

- 32

- 100

polecenie IPv6 route 2001:db8:acad:1::/32 gigabitethernet0/0 2001:db8:acad:6::1 100 skonfiguruje pływającą statyczną trasę na routerze. 100 na końcu polecenia określa odległość administracyjną 100, która ma być zastosowana do trasy.

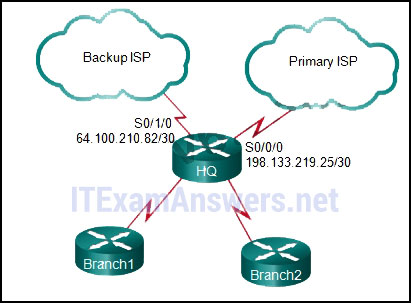

24. Zapoznaj się z eksponatem. Inżynier sieci w firmie, która została pokazana, chce użyć podstawowego połączenia ISP do wszystkich połączeń zewnętrznych. Zapasowe połączenie ISP jest używane tylko wtedy, gdy główne połączenie ISP nie powiedzie się. Który zestaw komend osiągnie ten cel?

statyczna trasa, która nie ma dodanej odległości administracyjnej jako część polecenia, ma domyślną odległość administracyjną równą 1. Łącze zapasowe powinno mieć liczbę wyższą niż 1. Prawidłowa odpowiedź ma odległość administracyjną 10. Druga trasa quad zero ładowałaby Pakiety balansu pomiędzy obydwoma łączami i oba łącza pojawiałyby się w tabeli routingu. Pozostałe odpowiedzi są po prostu statycznymi trasami (albo ścieżką domyślną, albo zmienną statyczną ścieżką domyślną).

25. Otwórz aktywność PT. Wykonaj zadania w instrukcji aktywności, a następnie odpowiedz na pytanie.

dlaczego pingi z PC0 na Server0 nie udają się?

- statyczna trasa do sieci 192.168.1.0 jest źle skonfigurowana na routerze 1.

- statyczna trasa do sieci 192.168.1.0 jest źle skonfigurowana na routerze 2.

- statyczna trasa do sieci 192.168.2.0 jest źle skonfigurowana na routerze 1.

- statyczna trasa do sieci 192.168.2.0 jest źle skonfigurowana na routerze 2.

trasy statyczne powinny określać albo lokalny interfejs, albo adres IP next-hop.

26. Otwórz aktywność PT. Wykonaj zadania w instrukcji aktywności, a następnie odpowiedz na pytanie. Jaką statyczną trasę IPv6 można skonfigurować na routerze R1, aby utworzyć w pełni konwergentną sieć?

starsza wersja

27. Który interfejs jest domyślną lokalizacją, która zawiera adres IP używany do zarządzania 24-portowym przełącznikiem Ethernet?

- VLAN 1

- Fa0/0

- FA0/1

- interfejs podłączony do bramy domyślnej

- VLAN 99

28. Jakie oświadczenie opisuje diodę LED prędkości portu w przełączniku Cisco Catalyst 2960?

- Jeśli dioda LED jest zielona, port działa z prędkością 100 Mb/s.

- Jeśli dioda LED jest wyłączona, port nie działa.

- Jeśli dioda LED miga na Zielono, port działa z prędkością 10 Mb/s.

- Jeśli dioda LED jest pomarańczowa, port działa z prędkością 1000 Mb / s.

29. Jaka jest funkcja switch boot loader?

- aby przyspieszyć proces rozruchu

- , aby zapewnić bezpieczeństwo stanu podatnego podczas uruchamiania przełącznika

- , aby kontrolować, ile pamięci RAM jest dostępne dla przełącznika podczas procesu rozruchu

- , aby zapewnić środowisko do pracy, gdy nie można znaleźć systemu operacyjnego przełącznika

30. W jakiej sytuacji technik użyłby polecenia przełączania interfejsów show?

- aby określić, czy zdalny dostęp jest włączony

- , gdy pakiety są usuwane z konkretnego bezpośrednio podłączonego hosta

- , gdy urządzenie końcowe może dotrzeć do urządzeń lokalnych, ale nie do urządzeń zdalnych

- aby określić adres MAC bezpośrednio podłączonego urządzenia sieciowego na określonym interfejsie

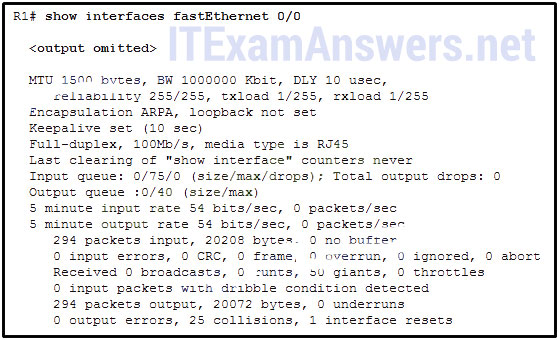

31. Zapoznaj się z eksponatem. Technik sieci rozwiązuje problemy z łącznością w sieci Ethernet za pomocą polecenia Pokaż interfejsy fastEthernet 0/0. Jaki wniosek można wyciągnąć na podstawie częściowego wyniku w eksponacie?

- wszystkie hosty w tej sieci komunikują się w trybie pełnego dupleksu.

- Niektóre stacje robocze mogą używać nieprawidłowego typu okablowania do połączenia z siecią.

- w sieci występują kolizje, które powodują powstawanie ramek o długości mniejszej niż 64 bajty.

- nieprawidłowa Karta sieciowa może powodować przesyłanie ramek dłuższych niż dopuszczalna maksymalna długość.

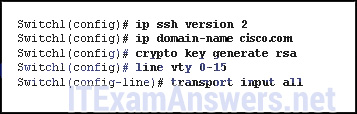

32. Zapoznaj się z eksponatem. Administrator sieci chce skonfigurować Switch1 tak, aby zezwalał na połączenia SSH i zabraniał połączeń Telnet. W jaki sposób administrator sieci powinien zmienić wyświetlaną konfigurację, aby spełnić wymagania?

- użyj SSH w wersji 1.

- rekonfiguruje klucz RSA.

- konfiguracja SSH w innej linii.

- modyfikuje polecenie transport input.

33. Jaka jest różnica między używaniem Telnet lub SSH do łączenia się z urządzeniem sieciowym w celach zarządzania?

- Telnet używa UDP jako protokołu transportowego, podczas gdy SSH używa TCP.

- Telnet nie zapewnia uwierzytelniania, podczas gdy SSH zapewnia uwierzytelnianie.

- Telnet obsługuje GUI hosta, podczas gdy SSH obsługuje tylko CLI hosta.

- Telnet wysyła nazwę użytkownika i hasło zwykłym tekstem, podczas gdy SSH szyfruje nazwę użytkownika i hasło.

34. W jakim rodzaju ataku złośliwy węzeł żąda wszystkich dostępnych adresów IP w puli adresów serwera DHCP, aby uniemożliwić legalnym hostom uzyskanie dostępu do sieci?

- przepełnienie tablicy CAM

- zalanie adresu MAC

- DHCP spoofing

35. Która metoda łagodzi atak zalewania adresów MAC?

- zwiększanie rozmiaru tabeli krzywek

- Konfigurowanie zabezpieczeń portów

- używanie ACL do filtrowania ruchu rozgłoszeniowego na przełączniku

- zwiększanie prędkości portów przełącznika

36. Które dwie funkcje przełącznika Cisco Catalyst można wykorzystać do łagodzenia ataków DHCP i DHCP spoofing? (Wybierz dwa.)

- bezpieczeństwo portów

- rozszerzone ACL

- DHCP snooping

- DHCP Server failover

- silne hasło na serwerach DHCP

37. Jakie dwie podstawowe funkcje są wykonywane przez narzędzia bezpieczeństwa sieciowego? (Wybierz dwa.)

- ujawnienie typu informacji, które atakujący jest w stanie zebrać na podstawie monitorowania ruchu w sieci

- informowanie pracowników o atakach socjotechnicznych

- symulowanie ataków na sieć produkcyjną w celu określenia istniejących luk

- pisanie dokumentu polityki bezpieczeństwa w celu ochrony sieci

- kontrolowanie fizycznego dostępu do urządzeń użytkownika

38. Administrator chce użyć narzędzia do audytu bezpieczeństwa sieci na przełączniku, aby sprawdzić, które porty nie są chronione przed atakiem zalania komputera MAC. Jaki ważny czynnik musi wziąć pod uwagę administrator, aby audyt zakończył się sukcesem?

- jeśli tabela CAM jest pusta przed rozpoczęciem audytu

- jeśli wszystkie porty przełącznika działają z tą samą prędkością

- jeśli liczba prawidłowych adresów MAC i fałszywych adresów MAC jest taka sama

- okres starzenia się tabeli adresów MAC

39. Które działanie przywróci wyłączony błąd port przełącznika do stanu operacyjnego?

- Usuń i skonfiguruj zabezpieczenia portów w interfejsie.

- wydaje polecenie dostępu do trybu switchport w interfejsie.

- Wyczyść tabelę adresów MAC na przełączniku.

- wydaje polecenie zamykania, a następnie nie wykonuje żadnych poleceń interfejsu zamykania.

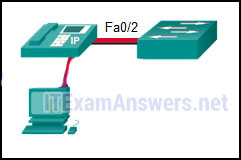

40. Zapoznaj się z eksponatem. Port Fa0 / 2 został już odpowiednio skonfigurowany. Telefon IP i komputer działają poprawnie. Która konfiguracja przełącznika byłaby najbardziej odpowiednia dla portu Fa0/2, jeśli administrator sieci ma następujące cele?

41. Które dwa stwierdzenia są prawdziwe w odniesieniu do bezpieczeństwa portu przełącznika? (Wybierz dwa.)

- trzy konfigurowalne tryby naruszenia wszystkie rejestruje naruszenia poprzez SNMP.

- dynamicznie poznane bezpieczne adresy MAC są tracone po ponownym uruchomieniu przełącznika.

- trzy konfigurowalne tryby naruszenia wymagają interwencji użytkownika, aby ponownie włączyć porty.

- Po wpisaniu parametru sticky, na bezpieczne adresy MAC konwertowane są tylko odczytane adresy MAC.

- jeśli statycznie skonfigurowanych jest mniej niż maksymalna liczba adresów MAC dla portu, dynamicznie wyuczone adresy są dodawane do CAM aż do osiągnięcia maksymalnej liczby.

42. Administrator sieci konfiguruje funkcję zabezpieczenia portów na przełączniku. Zasady bezpieczeństwa określają, że każdy port dostępu powinien zezwalać na maksymalnie dwa adresy MAC. Po osiągnięciu maksymalnej liczby adresów MAC ramka o nieznanym źródłowym adresie MAC jest usuwana i wysyłane jest powiadomienie do serwera syslog. Który tryb naruszenia bezpieczeństwa należy skonfigurować dla każdego portu dostępu?

- ogranicz

- Chroń

- Ostrzeżenie

- zamknięcie

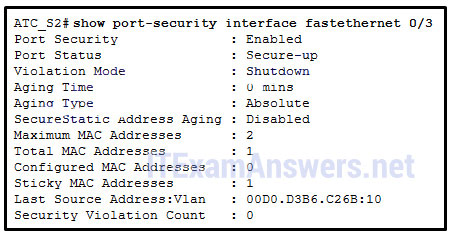

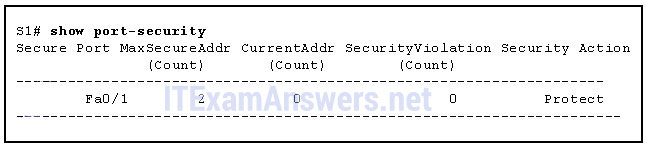

43. Zapoznaj się z eksponatem. Co można ustalić na temat bezpieczeństwa portu na podstawie wyświetlonych informacji?

- port został zamknięty.

- port ma dwa podłączone urządzenia.

- tryb naruszenia portu jest domyślny dla każdego portu, który ma włączone zabezpieczenie portu.

- port ma maksymalną liczbę adresów MAC obsługiwanych przez port Przełącznika warstwy 2, który jest skonfigurowany do zabezpieczania portów.

44. Otwórz aktywność PT. Wykonaj zadania w instrukcji aktywności, a następnie odpowiedz na pytanie.

wypełnij puste pole.

nie używaj skrótów.Czego brakuje na S1?

adres ip 192.168.99.2 255.255.255.0

45. Otwórz aktywność PT. Wykonaj zadania w instrukcji aktywności, a następnie odpowiedz na pytanie. Jakie zdarzenie nastąpi w przypadku naruszenia bezpieczeństwa portu na interfejsie przełącznika S1 Fa0/1?

- zostaje wysłane powiadomienie.

- jest rejestrowana wiadomość syslog.

- pakiety z nieznanymi adresami źródłowymi zostaną odrzucone.

- interfejs przejdzie w stan wyłączony.

46. Jaki wpływ ma użycie polecenia konfiguracyjnego

MDIX auto

z interfejsem Ethernet na przełączniku?

- automatycznie wykrywa ustawienia dupleksu

- automatycznie wykrywa prędkość interfejsu

- automatycznie wykrywa typ kabla miedzianego

- automatycznie przypisuje pierwszy wykryty adres MAC do interfejsu

47. Jakiego rodzaju kabla potrzebuje administrator sieci, aby podłączyć komputer do przełącznika, aby go odzyskać po nieudanym załadowaniu oprogramowania Cisco IOS?

- kabel koncentryczny

- kabel konsolowy

- kabel crossover

- kabel prosty

48. Podczas rozwiązywania problemu z łącznością administrator sieci zauważa, że dioda LED stanu portu przełącznika jest na przemian zielona i pomarańczowa. Co może wskazywać Ta dioda LED?

- port nie ma łącza.

- w porcie występują błędy.

- Port administracyjnie upada.

- komputer używa niewłaściwego kabla do podłączenia do portu.

- port ma aktywne łącze z normalną aktywnością ruchu.

49. Przełącznik produkcyjny jest przeładowywany i kończy się przełącznikiem>. Jakie dwa fakty można ustalić? (Wybierz dwa.)

- POST wystąpił normalnie.

- proces rozruchu został przerwany.

- nie ma wystarczającej ilości pamięci RAM lub flash na tym routerze.

- zlokalizowano i załadowano pełną wersję Cisco IOS.

- przełącznik nie zlokalizował Cisco IOS we flashu, więc domyślnie działał na ROM.

50. Które polecenie wyświetla informacje o ustawieniu auto-MDIX dla określonego interfejsu?

- show interfaces

- show controllers

- show processes

- show running-config

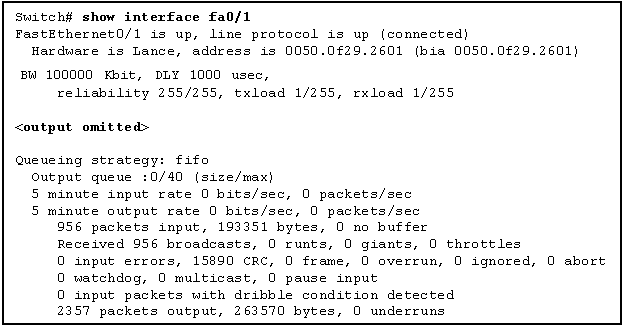

51. Zapoznaj się z eksponatem. Jaki problem może wystąpić na łączu podłączonym do Fa0/1 w oparciu o polecenie show interface?

- parametr przepustowości interfejsu może być zbyt wysoki.

- może być problem z wadliwą kartą NIC.

- na łączu może być za dużo zakłóceń elektrycznych i szumów.

- kabel podłączający hosta do portu Fa0 / 1 może być zbyt długi.

- interfejs może być skonfigurowany jako half-duplex.

52. Który protokół lub usługa wysyła transmisje zawierające wersję oprogramowania Cisco IOS urządzenia wysyłającego, a pakiety, które mogą zostać przechwycone przez złośliwe hosty w sieci?

- CDP

- DHCP

- DNS

- SSH

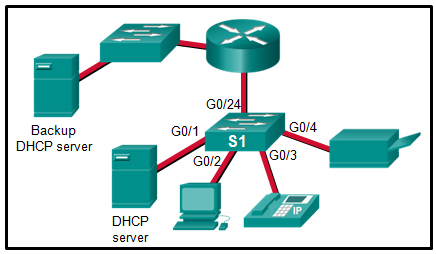

53. Zapoznaj się z eksponatem. Który interfejs lub Interfejsy portu przełącznika S1 należy skonfigurować za pomocą polecenia IP dhcp snooping trust, jeśli wdrożono najlepsze praktyki?

- wszystkie urządzenia podłączone do tego przełącznika muszą znajdować się w podsieci 192.168.1.0/24 do komunikacji.

- przełącznik jest w stanie przekazywać ramki do zdalnych sieci.

- adres bramy domyślnej dla tej sieci LAN to 192.168.1.2/24.

- użytkownicy podsieci 192.168.1.0 / 24 mogą pingować przełącznik pod adresem IP 192.168.1.2.

55. Wypełnij puste pola.

gdy zabezpieczenie portu jest włączone, port Przełącznika używa domyślnego trybu naruszenia zamknięcia, dopóki nie zostanie specjalnie skonfigurowany do używania innego trybu naruszenia.

56. Które trzy stwierdzenia są prawdziwe na temat korzystania z pełnego dupleksu Fast Ethernet? (Wybierz trzy.)

- wydajność została poprawiona dzięki dwukierunkowemu przepływowi danych.

- wydajność została poprawiona, ponieważ NIC nie jest w stanie wykryć kolizji.

- opóźnienie jest zmniejszone, ponieważ NIC szybciej przetwarza klatki.

- Full-duplex Fast Ethernet oferuje 100 procent wydajności w obu kierunkach.węzły

- pracują w pełnym dupleksie z jednokierunkowym przepływem danych.

- wydajność została poprawiona, ponieważ funkcja wykrywania kolizji jest wyłączona na urządzeniu.

57. Wypełnij puste pola.

komunikacja”Full-duplex” umożliwia jednoczesne przesyłanie i odbieranie danych na obu końcach połączenia.

Komunikacja Full-duplex poprawia wydajność przełączanej sieci LAN, zwiększając efektywną przepustowość poprzez umożliwienie obu końcom połączenia jednoczesnego przesyłania i odbierania danych.

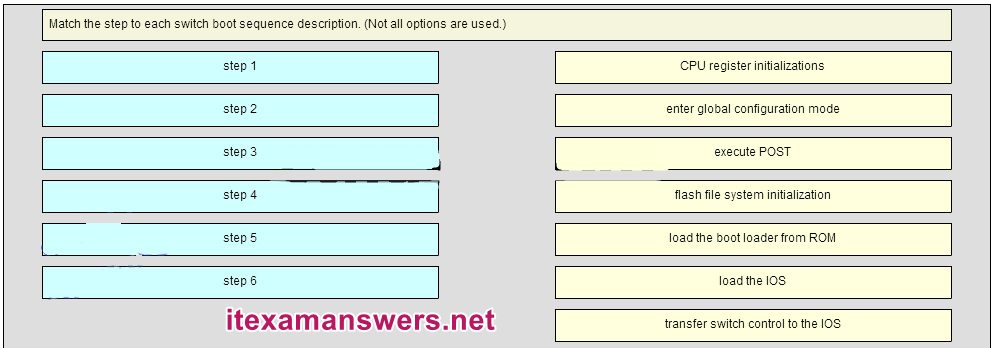

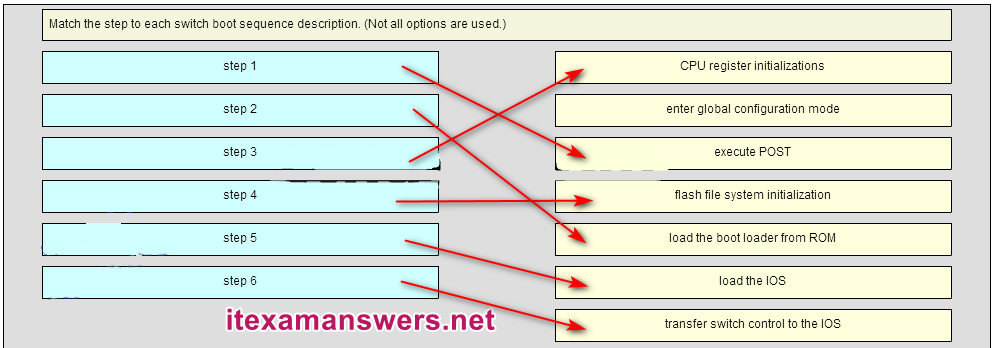

58. Ustaw opcje w następującej kolejności:

Krok 3

– bez oceny –

Krok 1

Krok 4

Krok 2

krok 5

Krok 6

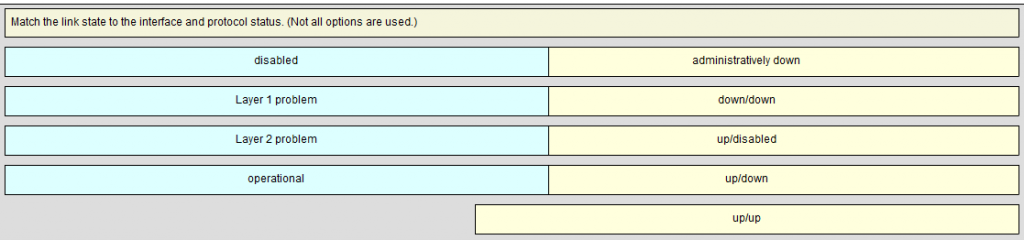

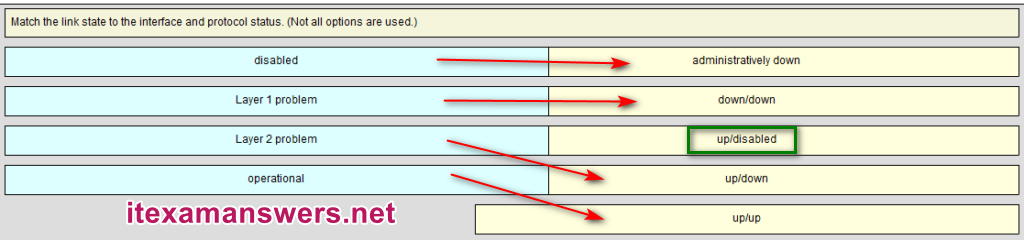

60. Dopasuj stan łącza do stanu interfejsu i protokołu.

Umieść opcje w następującej kolejności:

disable -> admin down

Layer 1 problem -> down/down

– not scored –

Layer 2 problem -> up/down

operational -> up/up

Download PDF File below: