Nuova versione:

Come trovare: Premere “Ctrl + F” nel browser e compilare qualsiasi formulazione è nella domanda per trovare quella domanda/risposta. Se la domanda non è qui, trovare in Domande Banca.

NOTA: se hai la nuova domanda in questo test, per favore commenta la domanda e l’elenco a scelta multipla in forma sotto questo articolo. Aggiorneremo le risposte per voi nel più breve tempo possibile. Grazie! Apprezziamo davvero il tuo contributo al sito web.

1. Quali sono i due vantaggi del routing statico rispetto al routing dinamico? (Scegli due.)

- Il routing statico è più sicuro perché non fa pubblicità sulla rete.

- Il routing statico si adatta bene alle reti in espansione.

- Il routing statico richiede pochissima conoscenza della rete per una corretta implementazione.

- Il routing statico utilizza meno risorse del router rispetto al routing dinamico.

- Il routing statico è relativamente facile da configurare per reti di grandi dimensioni.

Il routing statico richiede una conoscenza approfondita dell’intera rete per una corretta implementazione. Può essere soggetto a errori e non si adatta bene alle reti di grandi dimensioni. Il routing statico utilizza meno risorse del router, poiché non è necessario alcun calcolo per l’aggiornamento dei percorsi. Il routing statico può anche essere più sicuro perché non fa pubblicità sulla rete.

2. Fare riferimento alla mostra. Quale soluzione di routing consentirà sia al PC A che al PC B di accedere a Internet con la quantità minima di CPU del router e l’utilizzo della larghezza di banda della rete?

- Configura un percorso statico da R1 a Edge e un percorso dinamico da Edge a R1.

- Configura un percorso predefinito statico da R1 a Edge, un percorso predefinito da Edge a Internet e un percorso statico da Edge a R1.

- Configura un percorso dinamico da R1 a Edge e un percorso statico da Edge a R1.

- Configurare un protocollo di routing dinamico tra R1 e Edge e pubblicizzare tutte le rotte.

È necessario creare due percorsi: un percorso predefinito in R1 per raggiungere Edge e un percorso statico in Edge per raggiungere R1 per il traffico di ritorno. Questa è una soluzione migliore una volta che PC A e PC B appartengono alle reti stub. Inoltre, il routing statico consuma meno larghezza di banda rispetto al routing dinamico.

3. Qual è la sintassi corretta di una route statica mobile?

Le route statiche fluttuanti vengono utilizzate come route di backup, spesso per route apprese dai protocolli di routing dinamico. Per essere una route statica fluttuante, la route configurata deve avere una distanza amministrativa superiore alla route primaria. Ad esempio, se la route primaria viene appresa tramite OSPF, una route statica mobile che funge da backup sulla route OSPF deve avere una distanza amministrativa maggiore di 110. La distanza amministrativa su un percorso statico galleggiante viene posta alla fine del percorso statico: percorso ip 209.165.200.228 255.255.255.248 10.0.0.1 120.

4. Qual è una caratteristica di un percorso statico che corrisponde a tutti i pacchetti?

- Esegue il backup di un percorso già scoperto da un protocollo di routing dinamico.

- Utilizza un singolo indirizzo di rete per inviare più percorsi statici a un indirizzo di destinazione.

- Identifica l’indirizzo IP del gateway a cui il router invia tutti i pacchetti IP per i quali non ha un percorso appreso o statico.

- È configurato con una distanza amministrativa maggiore rispetto al protocollo di routing dinamico originale.

Un percorso statico predefinito è un percorso che corrisponde a tutti i pacchetti. Identifica l’indirizzo IP del gateway a cui il router invia tutti i pacchetti IP per i quali non ha una rotta appresa o statica. Una route statica predefinita è semplicemente una route statica con 0.0.0.0/0 come indirizzo IPv4 di destinazione. La configurazione di un percorso statico predefinito crea un gateway di ultima istanza.

5. Che tipo di percorso consente a un router di inoltrare i pacchetti anche se la sua tabella di routing non contiene alcun percorso specifico verso la rete di destinazione?

- percorso dinamico

- percorso predefinito

- percorso di destinazione

- percorso generico

6. Perché una route statica mobile dovrebbe essere configurata con una distanza amministrativa superiore alla distanza amministrativa di un protocollo di routing dinamico in esecuzione sullo stesso router?

- da utilizzare come percorso di backup

- per bilanciare il carico del traffico

- per fungere da gateway di ultima istanza

- per essere il percorso prioritario nella tabella di routing

Per impostazione predefinita, i protocolli di routing dinamici hanno una distanza amministrativa superiore rispetto ai percorsi statici. La configurazione di un percorso statico con una distanza amministrativa superiore a quella del protocollo di routing dinamico comporterà l’utilizzo del percorso dinamico al posto del percorso statico. Tuttavia, se il percorso appreso dinamicamente fallisce, il percorso statico verrà utilizzato come backup.

7. Un’azienda ha diverse reti con i seguenti requisiti di indirizzo IP:

IP phones – 50PCs – 70IP cameras – 10wireless access points – 10network printers – 10network scanners – 2

Quale blocco di indirizzi sarebbe il minimo per ospitare tutti questi dispositivi se ogni tipo di dispositivo fosse sulla propria rete?

- 172.16.0.0 / 25

- 172.16.0.0/24

- 172.16.0.0/23

- 172.16.0.0/22

La rete per i PC richiederebbe una subnet mask di /25 per ospitare 70 dispositivi. Quella rete potrebbe utilizzare gli indirizzi IP da 0 a 127. I telefoni richiedono una subnet mask di /26 per 50 dispositivi (indirizzi 128-191). Tre / 28 reti sono necessarie per ospitare telecamere, AP e stampanti. La rete scanner di rete può utilizzare a / 30. Un blocco di indirizzi con una maschera di /24 ospiterà questo sito come l’importo minimo necessario.

8. Cosa succede a una voce di route statica in una tabella di routing quando l’interfaccia in uscita associata a tale route entra nello stato down?

- Il percorso statico viene rimosso dalla tabella di routing.

- Il router sondaggi vicini per un percorso di sostituzione.

- Il percorso statico rimane nella tabella perché è stato definito come statico.

- Il router reindirizza automaticamente il percorso statico per utilizzare un’altra interfaccia.

Quando l’interfaccia associata a un percorso statico si spegne, il router rimuoverà il percorso perché non è più valido.

9. L’amministratore di rete configura il router con il comando ip route 172.16.1.0 255.255.255.0 172.16.2.2. Come apparirà questo percorso nella tabella di routing?

10. Il grafico mostra l’output di show ip route come segue:

I due comandi richiesti sono A(config)# no ip route 10.0.0.0 255.0.0.0 172.16.40.2 e A(config)# ip route 10.0.0.0 255.0.0.0 192.168.1.2.

11. Quale tipo di percorso statico configurato su un router utilizza solo l’interfaccia di uscita?

- percorso statico ricorsivo

- percorso statico collegato direttamente

- percorso statico completamente specificato

- percorso statico predefinito

Quando viene utilizzata solo l’interfaccia di uscita, il percorso è un percorso statico collegato direttamente. Quando viene utilizzato l’indirizzo IP next-hop, il percorso è un percorso statico ricorsivo. Quando entrambi vengono utilizzati, si tratta di un percorso statico completamente specificato.

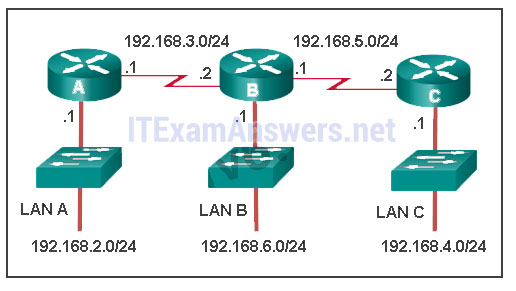

12. Fare riferimento al grafico. Quale comando verrebbe utilizzato sul router A per configurare un percorso statico per indirizzare il traffico dalla LAN A destinata alla LAN C?

La rete di destinazione su LAN C è 192.168.4.0 e l’indirizzo next-hop dal punto di vista del router A è 192.168.3.2.

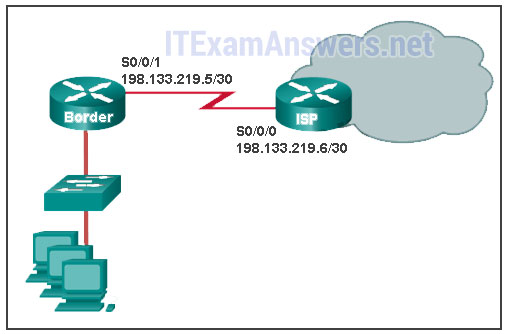

13. Fare riferimento alla mostra. L’amministratore di rete deve configurare un percorso predefinito sul router di confine. Quale comando userebbe l’amministratore per configurare un percorso predefinito che richiederà la minor quantità di elaborazione del router durante l’inoltro dei pacchetti?

14. Quali due informazioni sono necessarie in un percorso statico completamente specificato per eliminare le ricerche ricorsive? (Scegli due.)

- l’ID di interfaccia di uscita interfaccia

- l’ID di interfaccia del next-hop vicino di casa

- l’indirizzo IP del next-hop vicino di casa

- amministrativo distanza per la rete di destinazione

- l’indirizzo IP di uscita interfaccia

Una cucina completamente specificato route statica può essere utilizzato per evitare ricorsiva ricerche nella tabella di routing del router. Un percorso statico completamente specificato contiene sia l’indirizzo IP del router next-hop che l’ID dell’interfaccia di uscita.

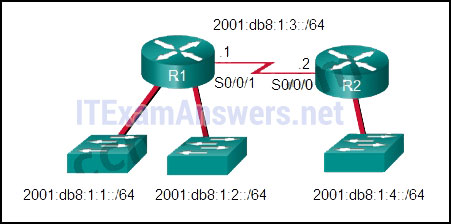

15. Fare riferimento alla mostra. Quale comando verrebbe usato per configurare una route statica su R1 in modo che il traffico da entrambe le LAN possa raggiungere la rete remota 2001:db8:1: 4::/64?

Per configurare una route statica IPv6, utilizzare il comando route ipv6 seguito dalla rete di destinazione. Quindi aggiungere l’indirizzo IP del router adiacente o l’interfaccia che R1 utilizzerà per trasmettere un pacchetto alla rete 2001:db8:1: 4::/64.

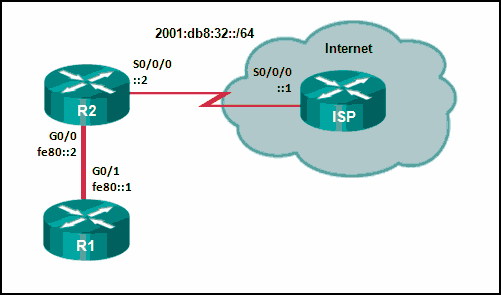

16. Fare riferimento alla mostra. Quale comando di route statico predefinito consentirebbe a R1 di raggiungere potenzialmente tutte le reti sconosciute su Internet?

Per instradare pacchetti a reti IPv6 sconosciute un router avrà bisogno di una route predefinita IPv6. La route statica ipv6 route::/0 G0 / 1 fe80:: 2 corrisponderà a tutte le reti e invierà pacchetti dall’interfaccia di uscita specificata G0 / 1 verso R2.

17. Si consideri il seguente comando:

ip route 192.168.10.0 255.255.255.0 10.10.10.2 5

Quale route dovrebbe andare giù affinché questa route statica appaia nella tabella di routing?

La distanza amministrativa di 5 aggiunta alla fine del percorso statico crea una situazione statica fluttuante per un percorso statico che scende. Le rotte statiche hanno una distanza amministrativa predefinita di 1. Questa rotta che ha una distanza amministrativa di 5 non verrà inserita nella tabella di routing a meno che la rotta statica precedentemente immessa al 192.168.10.0/24 non venga interrotta o non sia mai stata immessa. La distanza amministrativa di 5 aggiunta alla fine della configurazione del percorso statico crea un percorso statico fluttuante che verrà inserito nella tabella di routing quando il percorso primario verso la stessa rete di destinazione si interrompe. Per impostazione predefinita, una rotta statica verso la rete 192.168.10.0/24 ha una distanza amministrativa pari a 1. Pertanto, la rotta mobile con una distanza amministrativa di 5 non verrà inserita nella tabella di routing a meno che la rotta statica precedentemente immessa su 192.168.10.0/24 non sia mai stata immessa. Poiché la rotta galleggiante ha una distanza amministrativa di 5, la rotta è preferita a una rotta appresa da OSPF (con la distanza amministrativa di 110) o a una rotta appresa da EIGRP (con la distanza amministrativa di 110) verso la stessa rete di destinazione.

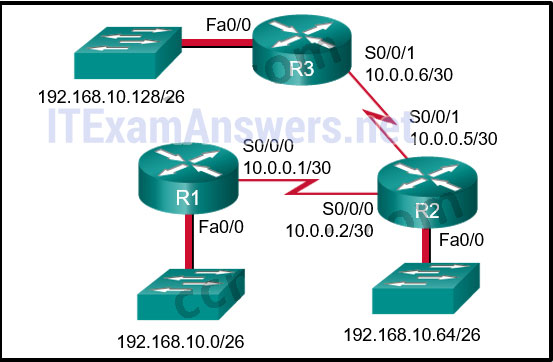

18. Fare riferimento alla mostra. La tabella di routing per R2 è la seguente:

Cosa farà il router R2 con un pacchetto destinato a 192.168.10.129?

- cadere il pacchetto

- invia il pacchetto interface Serial0/0/0

- invia il pacchetto interface Serial0/0/1

- invia il pacchetto interfaccia FastEthernet0/0

Quando una route statica è configurato con l’indirizzo del nodo successivo (come nel caso del 192.168.10.128 di rete), l’uscita dello show ip route elenchi di comando per l’itinerario “via”, un particolare indirizzo IP. Il router deve cercare quell’indirizzo IP per determinare quale interfaccia inviare il pacchetto. Perché l’indirizzo IP di 10.0.0.6 fa parte della rete 10.0.0.4, il router invia il pacchetto fuori interfaccia Serial0/0/1.

19. Un amministratore di rete ha inserito un percorso statico verso una LAN Ethernet collegata a un router adiacente. Tuttavia, il percorso non viene mostrato nella tabella di routing. Quale comando dovrebbe usare l’amministratore per verificare che l’interfaccia di uscita sia attiva?

- show ip interface brief

- show ip protocols

- show ip route

- tracert

L’amministratore di rete deve utilizzare il comando show ip interface brief per verificare che l’interfaccia di uscita o l’interfaccia collegata all’indirizzo hop successivo sia attiva e attiva. Il comando Mostra percorso ip è già stato emesso dall’amministratore. Il comando Mostra protocolli ip viene utilizzato quando è abilitato un protocollo di routing. Il comando tracert viene utilizzato da un PC Windows.

- Elimina il percorso gateway predefinito sul router.

- Ping qualsiasi indirizzo valido sulla rete 192.168.10.0/24.

- Spegnere manualmente l’interfaccia del router utilizzato come percorso primario.

- Ping dalla rete 192.168.10.0 all’indirizzo 10.10.10.2

Una statica mobile è una route di backup che appare nella tabella di routing solo quando l’interfaccia utilizzata con la route primaria è inattivo. Per testare un percorso statico flottante, il percorso deve essere nella tabella di routing. Pertanto, l’arresto dell’interfaccia utilizzata come route principale consentirebbe alla route statica fluttuante di apparire nella tabella di routing.

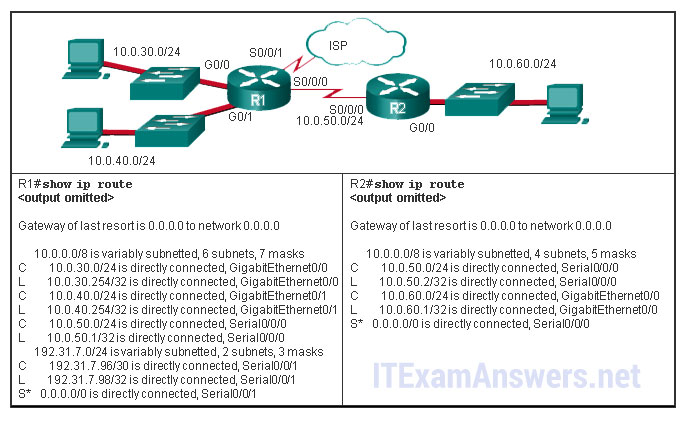

Fare riferimento alla mostra. La piccola azienda mostrata utilizza il routing statico. Gli utenti della R2 LAN hanno segnalato un problema con la connettività. Qual è il problema?

- R2 ha bisogno di un percorso statico verso le LAN R1.

- R1 e R2 devono utilizzare un protocollo di routing dinamico.

- R1 ha bisogno di un percorso predefinito per R2.

- R1 ha bisogno di un percorso statico verso la LAN R2.

- R2 ha bisogno di un percorso statico verso Internet.

R1 ha un percorso predefinito per Internet. R2 ha un percorso predefinito per R1. R1 manca un percorso statico per la rete 10.0.60.0. Qualsiasi traffico che ha raggiunto R1 ed è destinato a 10.0.60.0 / 24 verrà instradato all’ISP.

22. Quali tre comandi di risoluzione dei problemi IOS possono aiutare a isolare i problemi con un percorso statico? (Scegli tre.)

- mostra versione

- ping

- tracert

- mostra percorso ip

- mostra breve interfaccia ip

- mostra arp

I comandi ping, mostra percorso ip e mostra breve interfaccia ip forniscono informazioni per aiutare a risolvere i percorsi statici. Mostra versione non fornisce alcuna informazione di routing. Il comando tracert viene utilizzato al prompt dei comandi di Windows e non è un comando IOS. Il comando show arp visualizza le mappature dell’indirizzo IP apprese all’indirizzo MAC contenute nella tabella ARP (Address Resolution Protocol).

- 0

- 1

- 32

- 100

Il comando route ipv6 2001:db8:acad:1::/32 gigabitethernet0/0 2001:db8:acad:6::1 100 configurare un galleggiante route statica sul router. Il 100 alla fine del comando specifica la distanza amministrativa di 100 da applicare al percorso.

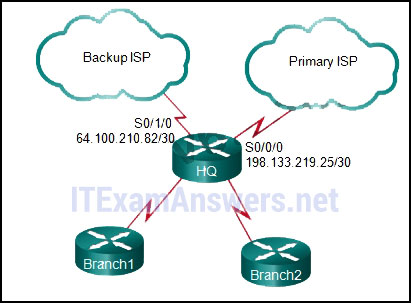

24. Fare riferimento alla mostra. L’ingegnere di rete per l’azienda che viene mostrato vuole utilizzare la connessione ISP primaria per tutta la connettività esterna. La connessione ISP di backup viene utilizzata solo se la connessione ISP primaria non riesce. Quale set di comandi avrebbe raggiunto questo obiettivo?

Un percorso statico che non ha alcuna distanza amministrativa aggiunta come parte del comando ha una distanza amministrativa predefinita di 1. Il collegamento di backup dovrebbe avere un numero superiore a 1. La risposta corretta ha una distanza amministrativa di 10. L’altro percorso quad zero caricerebbe i pacchetti di bilanciamento su entrambi i collegamenti ed entrambi i collegamenti appariranno nella tabella di routing. Le risposte rimanenti sono semplicemente route statiche (una route predefinita o una route predefinita statica mobile).

25. Aprire l’attività PT. Eseguire le attività nelle istruzioni attività e quindi rispondere alla domanda.

Perché i ping da PC0 a Server0 non hanno successo?

- La route statica alla rete 192.168.1.0 non è configurata correttamente su Router1.

- La route statica alla rete 192.168.1.0 non è configurata correttamente su Router2.

- La route statica alla rete 192.168.2.0 non è configurata correttamente su Router1.

- La route statica alla rete 192.168.2.0 non è configurata correttamente su Router2.

I percorsi statici devono specificare un’interfaccia locale o un indirizzo IP successivo.

26. Aprire l’attività PT. Eseguire le attività nelle istruzioni attività e quindi rispondere alla domanda. Quale percorso statico IPv6 può essere configurato sul router R1 per creare una rete completamente convergente?

Versione precedente

27. Quale interfaccia è la posizione predefinita che conterrebbe l’indirizzo IP utilizzato per gestire uno switch Ethernet a 24 porte?

- VLAN 1

- Fa0/0

- Fa0/1

- interfaccia collegata al gateway predefinito

- VLAN 99

28. Quale dichiarazione descrive la velocità della porta LED sullo switch Cisco Catalyst 2960?

- Se il LED è verde, la porta funziona a 100 Mb / s.

- Se il LED è spento, la porta non funziona.

- Se il LED lampeggia in verde, la porta funziona a 10 Mb/s.

- Se il LED è ambra, la porta funziona a 1000 Mb/s.

29. Che cosa è una funzione del boot loader switch?

- per accelerare il processo di avvio

- per fornire sicurezza allo stato vulnerabile all’avvio dello switch

- per controllare la quantità di RAM disponibile per lo switch durante il processo di avvio

- per fornire un ambiente in cui operare quando non è possibile trovare il sistema operativo dello switch

30. In quale situazione un tecnico userebbe il comando show interfaces switch?

- per determinare se l’accesso remoto è abilitato

- quando i pacchetti vengono rilasciati da un particolare host collegato direttamente

- quando un dispositivo finale può raggiungere dispositivi locali, ma non dispositivi remoti

- per determinare l’indirizzo MAC di un dispositivo di rete collegato direttamente su una particolare interfaccia

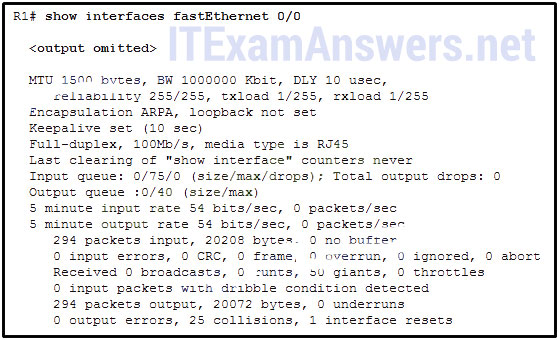

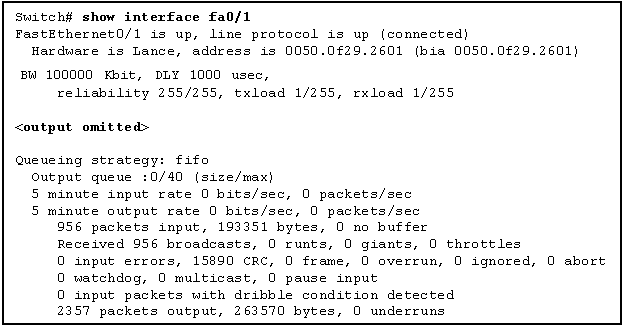

31. Fare riferimento alla mostra. Un tecnico di rete sta risolvendo i problemi di connettività in una rete Ethernet con il comando show interfaces fastEthernet 0/0. Quale conclusione si può trarre in base all’output parziale nella mostra?

- Tutti gli host su questa rete comunicano in modalità full-duplex.

- Alcune workstation potrebbero utilizzare un tipo di cablaggio errato per connettersi alla rete.

- Ci sono collisioni nella rete che causano il verificarsi di frame di lunghezza inferiore a 64 byte.

- Una NIC malfunzionante può causare la trasmissione di fotogrammi più lunghi della lunghezza massima consentita.

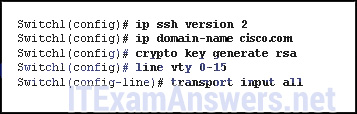

32. Fare riferimento alla mostra. L’amministratore di rete desidera configurare Switch1 per consentire le connessioni SSH e vietare le connessioni Telnet. In che modo l’amministratore di rete deve modificare la configurazione visualizzata per soddisfare il requisito?

- Usa SSH versione 1.

- Riconfigurare la chiave RSA.

- Configura SSH su una linea diversa.

- Modificare il comando di input di trasporto.

33. Qual è una differenza tra l’utilizzo di Telnet o SSH per connettersi a un dispositivo di rete a fini di gestione?

- Telnet usa UDP come protocollo di trasporto mentre SSH usa TCP.

- Telnet non fornisce l’autenticazione mentre SSH fornisce l’autenticazione.

- Telnet supporta una GUI host mentre SSH supporta solo una CLI host.

- Telnet invia un nome utente e una password in testo normale, mentre SSH crittografa il nome utente e la password.

34. In quale tipo di attacco un nodo dannoso richiede tutti gli indirizzi IP disponibili nel pool di indirizzi di un server DHCP per impedire agli host legittimi di ottenere l’accesso alla rete?

- CAM overflow tabella

- MAC address flooding

- DHCP fame

- DHCP spoofing

35. Quale metodo attenuerebbe un attacco di flooding dell’indirizzo MAC?

- aumento delle dimensioni della tabella CAM

- configurazione della sicurezza delle porte

- utilizzo degli ACL per filtrare il traffico broadcast sullo switch

- aumento della velocità delle porte dello switch

36. Quali due caratteristiche su uno switch Cisco Catalyst possono essere utilizzate per mitigare gli attacchi DHCP fame e DHCP spoofing? (Scegli due.)

- sicurezza delle porte

- ACL estesa

- Snooping DHCP

- Failover del server DHCP

- password complessa sui server DHCP

37. Quali due funzioni di base vengono eseguite dagli strumenti di sicurezza della rete? (Scegli due.)

- rivelare il tipo di informazioni a un utente malintenzionato è in grado di raccogliere dal monitoraggio del traffico di rete

- istruire i dipendenti circa gli attacchi di social engineering

- la simulazione di attacchi contro la rete di produzione per determinare eventuali vulnerabilità esistenti

- scrivere un documento programmatico sulla sicurezza per proteggere le reti

- controllo dell’accesso fisico a dispositivi per l’utente

38. Un amministratore desidera utilizzare uno strumento di controllo della sicurezza di rete su uno switch per verificare quali porte non sono protette da un attacco di flooding MAC. Perché l’audit abbia successo, quale fattore importante deve considerare l’amministratore?

- se la tabella CAM è vuota prima dell’avvio dell’audit

- se tutte le porte dello switch sono operative alla stessa velocità

- se il numero di indirizzi MAC validi e gli indirizzi MAC contraffatti sono gli stessi

- il periodo di invecchiamento della tabella degli indirizzi MAC

39. Quale azione riporterà una porta dello switch disabilitata dall’errore a uno stato operativo?

- Rimuovere e riconfigurare la sicurezza della porta sull’interfaccia.

- Emettere il comando di accesso alla modalità switchport sull’interfaccia.

- Deselezionare la tabella degli indirizzi MAC sullo switch.

- Emettere l’arresto e quindi nessun comando di interfaccia di arresto.

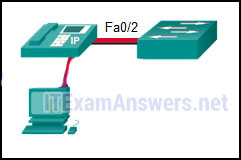

40. Fare riferimento alla mostra. La porta Fa0 / 2 è già stata configurata in modo appropriato. Il telefono IP e il PC funzionano correttamente. Quale configurazione dello switch sarebbe più appropriata per la porta Fa0 / 2 se l’amministratore di rete ha i seguenti obiettivi?

41. Quali due affermazioni sono vere per quanto riguarda la sicurezza della porta switch? (Scegli due.)

- Le tre modalità di violazione configurabili tutte le violazioni di registro tramite SNMP.

- Gli indirizzi MAC sicuri appresi dinamicamente vengono persi al riavvio dello switch.

- Le tre modalità di violazione configurabili richiedono l’intervento dell’utente per riattivare le porte.

- Dopo aver inserito il parametro sticky, solo gli indirizzi MAC successivamente appresi vengono convertiti in indirizzi MAC sicuri.

- Se sono configurati staticamente meno del numero massimo di indirizzi MAC per una porta, gli indirizzi appresi dinamicamente vengono aggiunti a CAM fino al raggiungimento del numero massimo.

42. Un amministratore di rete configura la funzione di protezione della porta su uno switch. Il criterio di sicurezza specifica che ogni porta di accesso deve consentire fino a due indirizzi MAC. Quando viene raggiunto il numero massimo di indirizzi MAC, viene eliminato un frame con l’indirizzo MAC di origine sconosciuta e viene inviata una notifica al server syslog. Quale modalità di violazione della sicurezza deve essere configurata per ogni porta di accesso?

- limitare

- proteggere

- avviso

- arresto

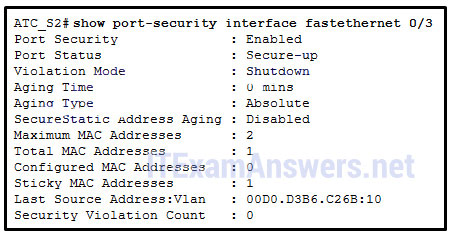

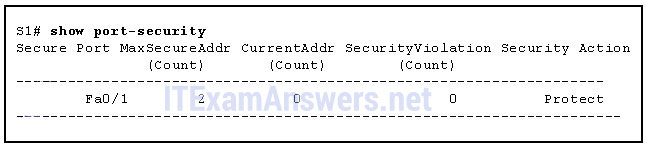

43. Fare riferimento alla mostra. Cosa può essere determinato sulla sicurezza del porto dalle informazioni mostrate?

- La porta è stata spenta.

- La porta ha due dispositivi collegati.

- La modalità di violazione della porta è l’impostazione predefinita per qualsiasi porta che abbia la sicurezza della porta abilitata.

- La porta ha il numero massimo di indirizzi MAC supportato da una porta switch Layer 2 configurata per la sicurezza delle porte.

44. Aprire l’attività PT. Eseguire le attività nelle istruzioni attività e quindi rispondere alla domanda.

Riempire lo spazio vuoto.

Non usare abbreviazioni.Qual è il comando mancante su S1?

indirizzo ip 192.168.99.2 255.255.255.0

45. Aprire l’attività PT. Eseguire le attività nelle istruzioni attività e quindi rispondere alla domanda. Quale evento avrà luogo se c’è una violazione della sicurezza della porta sull’interfaccia switch S1 Fa0 / 1?

- Viene inviata una notifica.

- Viene registrato un messaggio syslog.

- I pacchetti con indirizzi di origine sconosciuti verranno eliminati.

- L’interfaccia entrerà in stato di errore disabilitato.

46. Che impatto ha l’uso del comando di configurazione

mdix auto

su un’interfaccia Ethernet su uno switch?

- rileva automaticamente le impostazioni duplex

- rileva automaticamente la velocità dell’interfaccia

- rileva automaticamente il tipo di cavo in rame

- assegna automaticamente il primo indirizzo MAC rilevato a un’interfaccia

47. Quale tipo di cavo fa un amministratore di rete bisogno di collegare un PC a uno switch per recuperarlo dopo il software Cisco IOS non riesce a caricare?

- un cavo coassiale

- un cavo console

- un cavo crossover

- un cavo dritto

48. Durante la risoluzione di un problema di connettività, un amministratore di rete nota che un LED di stato della porta dello switch è alternato tra verde e ambra. Cosa potrebbe indicare questo LED?

- La porta non ha alcun collegamento.

- La porta presenta errori.

- La porta è amministrativamente giù.

- Un PC utilizza il cavo sbagliato per connettersi alla porta.

- La porta ha un collegamento attivo con la normale attività di traffico.

49. Un interruttore di produzione viene ricaricato e termina con un prompt>. Quali due fatti possono essere determinati? (Scegli due.)

- Il POST si è verificato normalmente.

- Il processo di avvio è stato interrotto.

- Non c’è abbastanza RAM o flash su questo router.

- Una versione completa di Cisco IOS è stato individuato e caricato.

- Lo switch non ha individuato Cisco IOS in flash, quindi è impostato su ROM.

50. Quale comando visualizza le informazioni sull’impostazione auto-MDIX per un’interfaccia specifica?

- mostra interfacce

- mostra controller

- mostra processi

- mostra running-config

51. Fare riferimento alla mostra. Quale problema multimediale potrebbe esistere sul collegamento collegato a Fa0/1 in base al comando Show interface?

- Il parametro di larghezza di banda sull’interfaccia potrebbe essere troppo alto.

- Potrebbe esserci un problema con una scheda di rete difettosa.

- Potrebbe esserci troppa interferenza elettrica e rumore sul link.

- Il cavo che collega l’host alla porta Fa0/1 potrebbe essere troppo lungo.

- L’interfaccia potrebbe essere configurata come half-duplex.

52. Quale protocollo o servizio invia trasmissioni contenenti la versione del software Cisco IOS del dispositivo di invio e i cui pacchetti possono essere acquisiti da host dannosi sulla rete?

- CDP

- DHCP

- DNS

- SSH

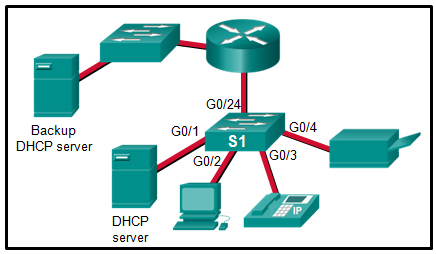

53. Fare riferimento alla mostra. Quale interfaccia o interfacce porta switch S1 deve essere configurata con il comando snooping trust ip dhcp se vengono implementate le best practice?

- Tutti i dispositivi collegati a questo switch devono essere nella sottorete 192.168.1.0/24 per comunicare.

- Lo switch è in grado di inoltrare i frame alle reti remote.

- L’indirizzo del gateway predefinito per questa LAN è 192.168.1.2/24.

- Gli utenti della sottorete 192.168.1.0 / 24 sono in grado di eseguire il ping dello switch all’indirizzo IP 192.168.1.2.

55. Riempi il vuoto.

Quando la sicurezza della porta è abilitata, una porta switch utilizza la modalità di arresto di violazione predefinita fino a quando non è configurata specificamente per utilizzare una modalità di violazione diversa.

56. Quali tre affermazioni sono vere sull’utilizzo di Fast Ethernet full duplex? (Scegli tre.)

- Le prestazioni sono migliorate con il flusso di dati bidirezionale.

- Le prestazioni sono migliorate perché la scheda di rete è in grado di rilevare le collisioni.

- La latenza è ridotta perché la NIC elabora i frame più velocemente.

- Full-duplex Fast Ethernet offre il 100 per cento di efficienza in entrambe le direzioni.

- I nodi operano in full-duplex con flusso di dati unidirezionale.

- Le prestazioni sono migliorate perché la funzione di rilevamento delle collisioni è disabilitata sul dispositivo.

57. Riempi il vuoto.

La comunicazione”Full-duplex” consente a entrambe le estremità di una connessione di trasmettere e ricevere dati contemporaneamente.

La comunicazione full-duplex migliora le prestazioni di una LAN commutata, aumentando la larghezza di banda effettiva consentendo a entrambe le estremità di una connessione di trasmettere e ricevere dati contemporaneamente.

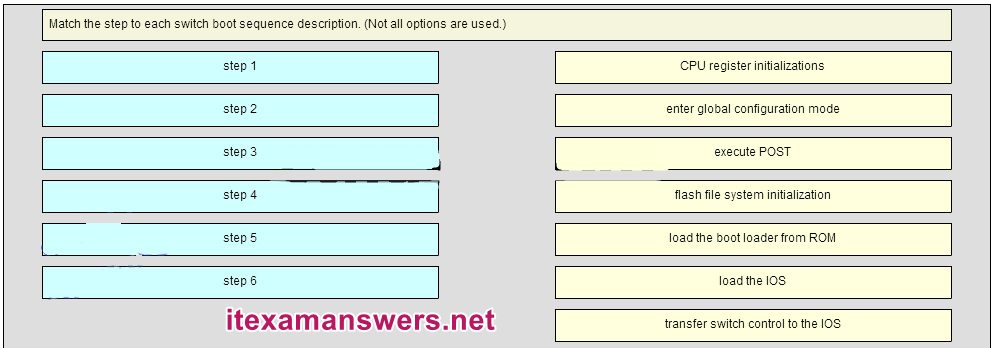

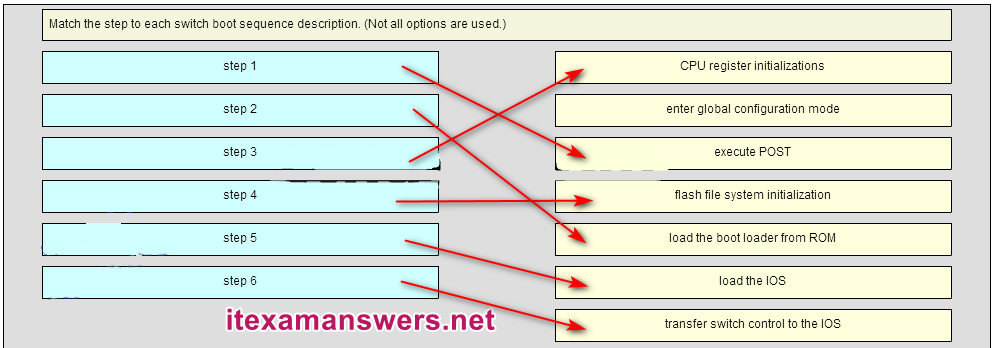

58. Posizionare le opzioni nel seguente ordine:

passo 3

– non segnato –

passo 1

passo 4

passo 2

passo 5

passo 6

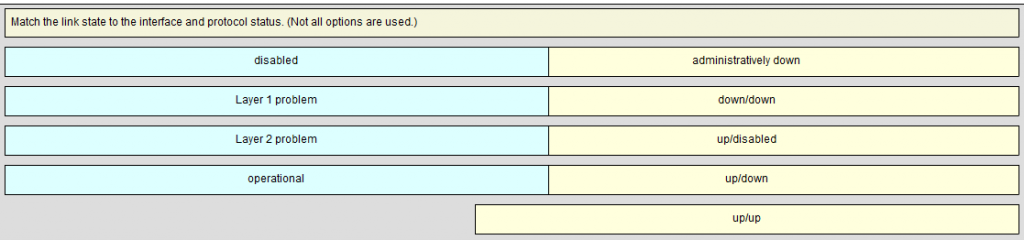

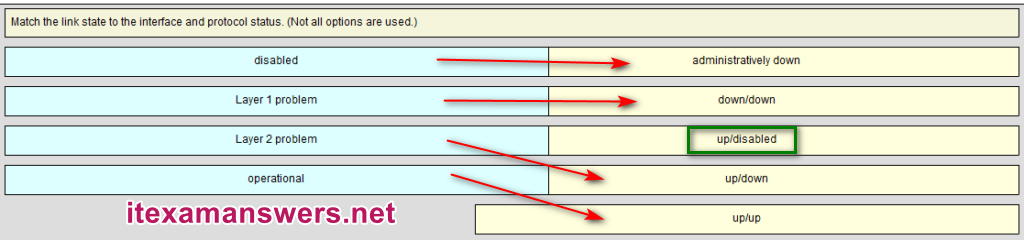

60. Abbina lo stato del collegamento allo stato dell’interfaccia e del protocollo.

Inserire le opzioni nel seguente ordine:

disable -> admin down

Layer 1 problem -> down/down

– not scored –

Layer 2 problem -> up/down

operational -> up/up

Download PDF File below: