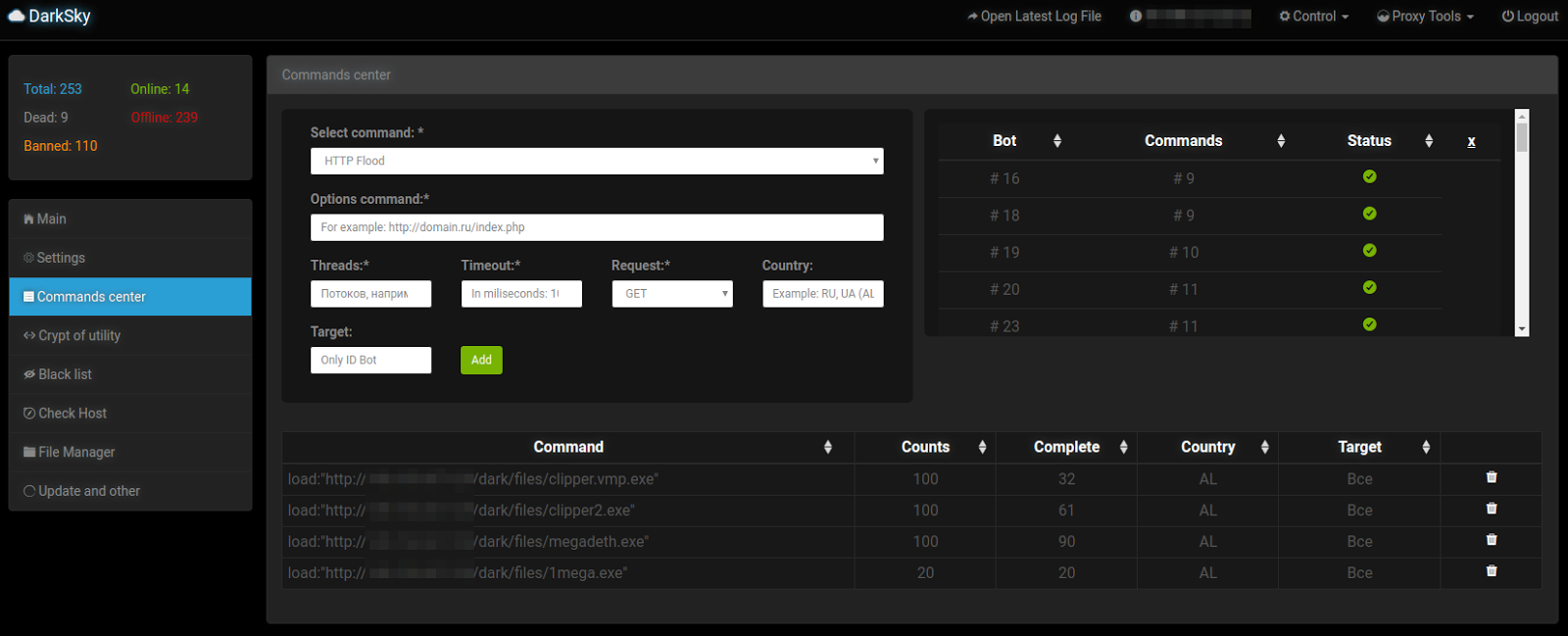

výzkum hrozeb společnosti Radware nedávno objevil nový botnet nazvaný DarkSky. DarkSky má několik mechanismů vyhýbání, malware downloader a různé sítě – a aplikační vrstvy DDoS útok vektory. Tento robot je nyní k dispozici na prodej za méně než 20 $přes Darknet.

vydané jeho autoři, tento malware je schopen běží pod Windows XP/7/8/10 oba x32 a x64 verze, a má anti-virtuální stroj možnosti obejít bezpečnostní prvky, jako jsou pískoviště, čímž se umožní to, aby infikovat pouze „skutečné“ stroje.

pozadí

Radware monitoruje tento malware od svých raných verzí v květnu 2017. Vývojáři vylepšují jeho funkčnost a vydali nejnovější verzi v prosinci 2017. Jeho popularita a použití se zvyšuje.

Na Nový Rok 2018 byl Radware svědkem nárůstu různých variant malwaru. To je podezření, že je výsledkem zvýšení prodeje nebo testování novější verze po jejím spuštění. Všechny komunikační požadavky však byly na stejném hostiteli („http://injbot.net/“), což je silná indikace „testování“ vzorků.

infekční metody

Radware má podezření, že se bot šíří tradičními prostředky infekce, jako jsou exploit kits, spear phishing a spamové e-maily.

Možnosti

- provádět DDoS útok:

malware je schopen provádět DDoS útoky pomocí několika vektorů:

- DNS Amplifikace

- TCP (SYN) Povodně

- UDP Flood

- HTTP Povodně

server má také „Check Host Dostupnost“ funkce pro kontrolu, zda DDoS útok uspěl. Když malware provádí HTTP DDoS útok, používá strukturu HTTP, jak je vidět níže. V binárky, Radware svědkem hard-kódované seznam Uživatelských Agentů a Referers, které jsou náhodně vybrány při tvorbě HTTP požadavku.

- Stahování

malware je schopen stahování škodlivé soubory ze vzdáleného serveru a spuštění stažené soubory na infikovaném počítači. Po pohledu na stažené soubory z několika různých botnetů, Radware si všiml kryptoměna-související činnosti, kde některé soubory jsou jednoduché Monero kryptoměna horníci a jiní jsou na nejnovější verzi „1ms0rry“ malware spojené s stahování horníků a cryptocurrencies.

- server Proxy

malware může obrátit na infikovaný stroj na PONOŽKY nebo HTTP proxy pro směrování provozu přes infikovaný stroj na vzdáleném serveru.

Chování Malwaru

malware má rychlou a tichou instalaci s téměř žádné změny na infikovaný stroj. Aby byla zajištěna vytrvalost na infikovaném počítači, vytvoří buď nový klíč pod cestou registru „RunOnce“, nebo vytvoří novou službu v systému:

- HKCU\Software\Microsoft\Windows\CurrentVersion\RunOnce\Registry Ovladač

- HKLM\System\CurrentControlSet\Services\Ikonu Kodek Service\

Komunikace

Když malware se spustí, to bude generovat HTTP GET požadavek na „/aktivace.php?key= „s jedinečným řetězcem User-Agent“ 2zAz.“Server pak odpoví zprávou“ Fake 404 Not Found“, pokud na infikovaném počítači nejsou žádné příkazy.

Komunikace Mlžení Příklad

GET param hodnota je v base64 zakódovaný.

konečný čitelný řetězec obsahuje infikované informace o stroji i informace o uživateli. Když je ze serveru odeslán nový příkaz „200 OK“, provede se návrat odpovědi s požadavkem na stažení souboru ze serveru nebo provedení útoku DDoS(viz obrázek níže).

Úniky

Když malware spustí jej bude provádět několik anti-virtual machine kontroly:

- VMware:

- Dbghelp.dll

- Software\Microsoft \ ProductId!= 76487-644-3177037-23510

- Vbox:

- vboxservice.exe

- vboxhook.dll

- Sandboxie

- SbieDll.dll

bude také hledat přítomnost debuggeru jádra Syser pro následující zařízení:

- \\.\Syser

- \\.\SyserDbgMsg

- \\.\SyserBoot

IOCs

Účinná Ochrana DDoS Essentials

- Hybridní DDoS Ochrana – On-premise a cloud ochrana DDoS pro real-time DDoS útok prevence, který řeší také vysoký objem útoky a chrání před potrubí saturace

- Chování-Based Detection – Rychle a přesně identifikovat a blokovat anomálií a zároveň umožňuje legitimní provoz

- Real-Čas pro Vytváření Podpisu – Okamžitě chránit před neznámými hrozbami a zero-day útoky

- Kyber-Bezpečnosti, Havarijní Plán – specializovaný krizový tým odborníků, kteří mají zkušenosti s Internet of Things bezpečnost a manipulaci IoT ohnisek

- inteligence na aktivní hrozby aktérů – vysoká věrnost, korelované a analyzované datum pro preventivní ochranu proti aktuálně aktivních známých útočníků.

Pro další sítě a aplikace ochranných opatření, Radware naléhavě požaduje, aby podniky kontrolovat a opravovat své sítě s cílem bránit proti rizikům a hrozbám.

Více se Dozvíte na DDoS Válečníci

vědět více o dnešním útoku vektorové krajiny, pochopit obchodní dopad kybernetických útoků, nebo se dozvědět více o rozvíjející se útok typy a nástroje, navštivte DDoSWarriors.com. Vytvořil Radware ‚ s Emergency Response Team (ERT), to je konečný zdroj pro všechno, bezpečnostní profesionálové potřebují vědět o DDoS útoků a kybernetické bezpečnosti.

Přečtěte si „2017-2018 Globální Aplikace & Network Security Report“ se dozvíte více.

Stáhnout nyní